L’IA pour le SOC, où en est-on aujourd’hui ?

Au sein des SOC européens, une révolution silencieuse est en cours. Face à des volumes d’événements toujours plus importants et une pénurie persistante d’experts, une nouvelle génération d’outils de sécurité, dopés à l’intelligence artificielle, émerge pour identifier des corrélations que les équipes humaines ne peuvent plus traiter seules. L’IA ne remplace pas les analystes, mais elle accélère et optimise leur travail. Entre les ambitions d’hyper-automatisation, les enjeux de transparence des modèles et la volonté croissante d’une souveraineté européenne, le paysage des solutions de détection et réponse à incident évolue à vitesse grand V.

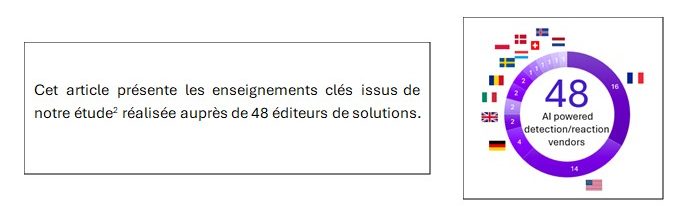

Pour accompagner au mieux la transformation du marché, l’Agence nationale de la sécurité des systèmes d’information (ANSSI) et le Centre de coordination cyber français (NCC-FR) hébergé par l’ANSSI ont lancé une initiative ambitieuse visant à capturer l’état de l’art du secteur, en menant une étude structurée auprès des principaux acteurs européens spécialisés dans les solutions à destination des SOC.

Les objectifs de l’étude étaient doubles :

- Recenser les acteurs européens développant des solutions destinées aux SOC intégrant des fonctionnalités basées sur l’IA.

- Construire un panorama le plus exhaustif possible des cas d’usage proposés sur le marché, y compris par les principaux acteurs US présents en Europe.

Un marché européen bouillonnant en cours de consolidation

L’étude a porté sur 48 éditeurs. Parmi eux, 34 sont issus du marché européen (sur un total de 72 acteurs européens initialement identifiés), tandis que les 14 restants sont des éditeurs US, solidement implantés en Europe. Le marché montre une consolidation tangible, marquée par de nombreux rachats, le plus souvent d’acteurs européens par des sociétés US. Ces acquisitions visent principalement à renforcer les capacités de détection et de réponse des solutions, à étendre la couverture de protection proposée ou, plus marginalement, à intégrer directement des briques d’IA dédiées à la détection. Les éditeurs convergent ainsi vers une logique de plateforme unifiée capable de répondre à l’ensemble des besoins d’un SOC.

Certaines initiatives européennes, telles que l’alliance OPEN XDR, visent à proposer une réponse collective aux enjeux de plateformes, sans recourir à des stratégies de rachat entre acteurs.

Les rencontres avec les éditeurs ont permis de dégager plusieurs constats majeurs.

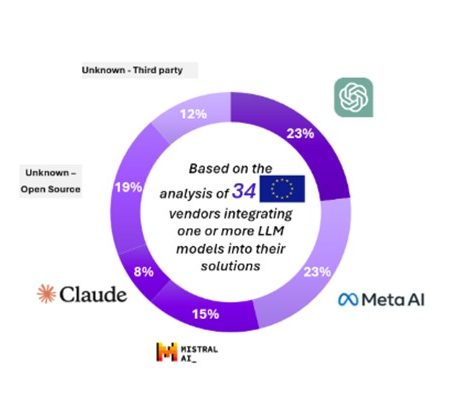

Figure 1 : Principaux fournisseurs de LLMs chez les éditeurs de solution rencontrés

Figure 1 : Principaux fournisseurs de LLMs chez les éditeurs de solution rencontrés

Tout d’abord, la GenAI, pour Generative AI (IA capable de générer du contenu original à partir d’instruction), fait son apparition dans les solutions SOC, principalement via des chatbots intégrés aux interfaces d’analyse ; leurs fonctionnalités restent toutefois très limitées et hétérogènes. Ces chatbots reposent presque systématiquement sur des technologies externes, en particulier sur des LLMs fournis par un nombre restreint d’acteurs majeurs tels que OpenAI, Google, Meta, Anthropic ou encore Mistral AI, qui concentrent l’essentiel du marché. Cette dépendance à des solutions tierces, impliquant souvent un transfert de données vers les environnements de ces fournisseurs, soulève des questions importantes quant à la protection des données sensibles manipulées au sein des SOC. Pour réduire cette dépendance, plusieurs éditeurs envisagent désormais d’adopter des LLM open source, déployables directement dans leurs propres environnements, afin de mieux maîtriser leurs données et garder leurs flux en interne.

Ensuite, l’usage de la PredAI, pour Predictive AI (IA capable de prédire ou classifier un input grâce à des « connaissances » acquises lors d’une phase d’apprentissage), se révèle nettement plus avancé : certains éditeurs européens s’appuient sur ces approches depuis plus de quinze ans pour traiter des cas d’usage allant de la détection comportementale à la priorisation d’alertes, démontrant une réelle maturité et une expertise éprouvée. La grande majorité de ces usages reste toutefois concentrée sur la phase de détection, où les modèles prédictifs sont aujourd’hui les plus largement exploités, les mieux maîtrisés et les plus pertinents.

Par ailleurs, plusieurs acteurs commencent à explorer les approches agentiques, avec l’ambition de déléguer progressivement une partie des tâches répétitives ou chronophages, notamment la qualification initiale des alertes et certaines étapes d’investigation.

Enfin, ces observations doivent être abordées avec prudence : l’échantillon d’éditeurs rencontrés ne reflète qu’une partie du dynamisme technologique actuellement à l’œuvre sur le marché.

Figure 2: Cartographie des acteurs européens du marché des solutions de détection & réponse à incident

Panorama des cas d’usage de l’IA dans les outils de détection et réponse à incident

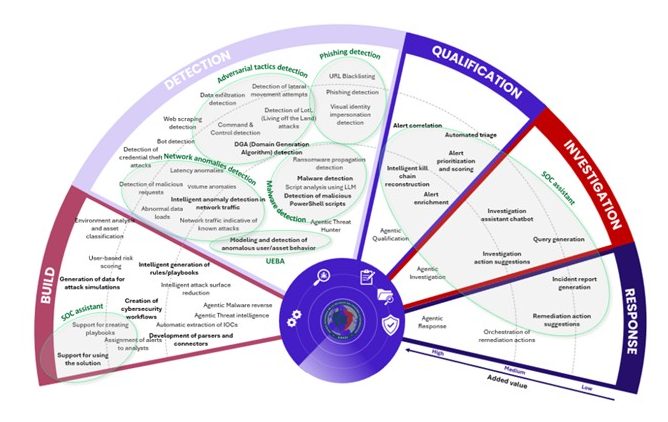

Figure 3: Panorama des cas d’usage de l’IA sur la chaine d’opérations d’un SOC

L’étude a permis de recenser une cinquantaine de cas d’usage. Au sein des outils de détection et réponse à incident, une distinction claire apparaît entre deux grandes familles de cas d’usage :

- les cas d’usage fondés sur des modèles de Predictive AI, principalement destinés à la détection d’incidents ;

- et ceux basés sur la Generative AI, plutôt orientés vers les tâches d’investigation et de réponse à incident.

Même si les cas d’usage sont nombreux et difficiles à lister de manière exhaustive, on peut néanmoins identifier plusieurs grands ensembles conçus pour répondre à des problématiques similaires et poursuivant le même objectif.

Pour la détection d’incidents, l’IA est notamment utilisée pour :

- la détection de comportements anormaux d’utilisateurs ou d’assets ;

- la détection d’anomalies dans le trafic réseau ;

- la détection d’événements révélateurs d’une attaque ;

- la détection de tentatives de phishing ;

- et la détection de fichiers malveillants.

Si ces ensembles répondent à un même objectif, un autre agrégat de cas d’usage emerge : celui où l’ensemble des usages est adressé par l’IA générative, notamment au travers de chatbot-assistants. Les éditeurs concentrent aujourd’hui une grande partie de leurs efforts sur ces assistants destinés aux analystes, dans lesquels ils intègrent progressivement plusieurs cas d’usage. Leur priorité consiste d’abord à faciliter l’accès à la documentation et à fournir des réponses aux questions opérationnelles, avant d’étendre ces capacités vers des tâches plus avancées de qualification ou d’investigation.

Pour cela, presque tous adoptent la même approche :

- l’exploitation d’un modèle tiers de fondation,

- du prompt engineering pour exploiter au mieux les capacités du modèle en l’orientant vers des sujets precis

- et l’usage du RAG (Retrieval Augmented Generation), qui personnalise et enrichit les recherches du modèle en lui fournissant une base documentaire prioritaire pour construire ses réponses.

Enfin, même s’ils restent encore limités, des cas d’usage dits agentic, reposant sur des agents autonomes, commencent à émerger. Ils sont aujourd’hui proposés principalement par les acteurs les plus avancés et les plus matures du secteur, ou par des start-ups cherchant à bousculer le marché.

Contrairement à la majorité des éditeurs qui intègrent progressivement des cas d’usage IA au sein d’une plateforme cyber existante, ces nouveaux entrants misent sur des solutions d’IA spécialisées, conçues pour répondre à une tâche cyber bien précise. Parmi ces cas d’usage, on trouve par exemple des agents dédiés au threat hunting, à l’analyse malware avancée (type reverse engineering automatisé), ou encore à la qualification initiale des alertes.

Ces usages restent cependant peu déployés à ce jour.

Pour aller plus loin….

L’ANSSI propose un rapport complet, reprenant tous les résultats de l’étude : https://cyber.gouv.fr/enjeux-technologiques/intelligence-artificielle/etude-de-marche-lia-au-service-de-la-detection-et-de-la-reponse-a-incident/

Ce document constitue désormais une référence pour comprendre les tendances, les évolutions futures du rôle de l’IA dans la détection et réponse à incident.

En définitive, l’étude met en lumière un marché européen de la cybersécurité en pleine structuration, porté par l’essor de l’IA mais également marqué par une dynamique forte de consolidation. Dans ce paysage en mouvement, l’IA poursuit sa montée en maturité au sein des outils pour le SOC : des cas d’usage de détection fondés sur la PredAI, aux assistants analytiques basés sur la GenAI, jusqu’aux approches agentic encore émergentes mais prometteuses. Cette trajectoire confirme que l’automatisation intelligente deviendra un levier majeur pour gagner en efficacité opérationnelle et renforcer la capacité des organisations à se protéger des attaques de demain.