En 2025, l’attaque par rançongiciel a constitué une menace toujours prégnante et a ciblé de plus en plus les sauvegardes (21% d’attaques sur les sauvegardes en 2021 contre 90% en 2025 [1]). La protection des sauvegardes, qui fait également l’objet de renforcements règlementaires tel que NIS 2, apparaît donc comme une priorité face à cette menace.

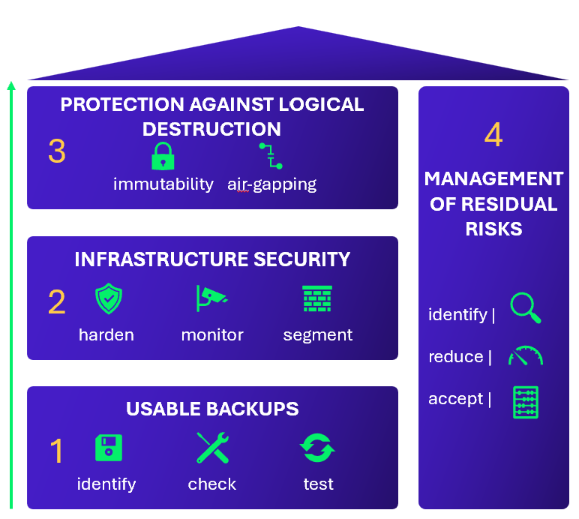

Cet article propose quatre approches complémentaires afin de renforcer la sécurisation des sauvegardes de bout en bout :

- Assurer en continu une sauvegarde exploitable

- Renforcer la sécurisation de l’infrastructure de sauvegarde contre une prise de contrôle par l’attaquant

- Protéger les sauvegardes contre une destruction logique

- Identifier les risques résiduels compte-tenu des mesures mises en place

Cet article fait l’objet d’une première publication sur les approches 1 et 2, suivi d’une seconde publication concernant les approches 3 et 4.

Les recommandations présentées ne se substituent pas à celles présentées dans les guides de l’ANSSI qui définissent les principes fondamentaux de sauvegarde [2].

Schéma 1 : Renforcer la sécurisation des sauvegardes par 4 approches

1. Assurer en continu une sauvegarde exploitable

Afin de garantir une sauvegarde exploitable, il est indispensable d’appliquer des fondamentaux.

Assurer la complétude et la cohérence de la sauvegarde

L’objectif premier d’une sauvegarde, dans un contexte d’attaque par rançongiciel, est de disposer d’une source de données permettant la reconstruction du système d’information. Elle n’est véritablement efficace que si elle contient l’ensemble des éléments nécessaire à la reconstruction. Cela inclut notamment les données essentielles à l’activité métier, les configurations des applications métiers et des systèmes, les sources d’installation, ainsi que les données opérationnelles critiques, telles que les coffres forts de mots de passe, les licences, ou encore la documentation opérationnelle.

La complétude des sauvegardes ne peut suffire à elle-même. Le besoin de points de cohérence des données sauvegardées issues de différentes sources (ex : une base de données d’une GED – Gestion Electronique des Documents et des fichiers associés) doit être également pris en considération. Une étude menée en amont permettra de faciliter, lors de la reconstruction, le travail de resynchronisation entre les différents référentiels.

Enfin, il est également nécessaire de disposer d’une sauvegarde de l’infrastructure elle-même, permettant sa reconstruction à l’identique. Celle-ci doit inclure le catalogue de sauvegarde, les sources d’installation des logiciels, les clés associées aux moyens de chiffrement, ainsi que l’ensemble des autres secrets nécessaires. Une copie des paramètres de configuration est à stocker dans un emplacement, par exemple hors ligne, distinct de l’infrastructure principale, afin de limiter les risques de compromission commune.

Selon le Cyberbenchmark réalisé par Wavestone sur plus de 170 organisations évaluées, environ de 90% des organisations observées réalisent des sauvegardes régulières de leurs données

Parmi les organisations réalisant des sauvegardes régulières :

- Environ 65% effectuent des tests de restauration

- Environ 20% réalisent des contrôles de cohérence des données métiers

Dans cette logique, différents contrôles doivent être définis et mis en œuvre de manière régulière.

Eprouver la fiabilité des sauvegardes par des contrôles réguliers

Un premier niveau de contrôle vise à s’assurer que les sauvegardes sont bien réalisées et exploitables. Il peut s’appuyer sur l’application de consignes de vérifications quotidiennes, fondées sur des éléments de preuve (rapports, journaux, alertes). Ces vérifications peuvent être manuelles ou (semi)automatisées. Une vérification humaine complémentaire demeure nécessaire, afin de s’assurer que les indicateurs et alertes ne sont pas trompeurs, notamment en cas de compromission ou de neutralisation des mécanismes de supervision et de contrôle par un attaquant.

Ce premier niveau intègre également des tests de restauration périodiques, réalisés sur des périmètres représentatifs, afin de vérifier, si possible avec la contribution des sachants applicatifs ou du métier, l’intégrité et l’exhaustivité des données nécessaires à la reprise d’activité.

Le second niveau consiste à s’assurer que les vérifications du premier niveau sont bien appliquées. Il repose sur des contrôles indépendants ou des processus formalisés. Des tableaux de bord peuvent être utilisés pour centraliser les indicateurs de niveau de confiance, en croisant les résultats des vérifications quotidiennes par l’exploitation et des tests de restauration.

Une fois la fiabilité des sauvegardes établie, il convient d’optimiser les processus de restauration, en les éprouvant et en s’assurant de leur efficacité.

Industrialiser les processus de restauration pour optimiser les délais de reprise en cas de compromission

Pour réduire les délais de reprise après compromission, il est essentiel d’industrialiser à l’échelle les processus en vue de restaurations massives. Cela implique de les préparer en amont, de les tester régulièrement et de les adapter aux différents scénarios de destruction.

La durée de la phase de restauration d’un SI étant susceptible d’être étendue sur plusieurs semaines, voire plusieurs mois, il est nécessaire d’allonger les durées de rétention des sauvegardes qui devront être restaurées, afin d’éviter leur perte par écrasement ou suppression prématurée.

Les processus de restauration devront inclure des mécanismes permettant de valider rapidement l’état des données sauvegardées, en identifiant, sur la base d’indicateurs de compromission, les données compromises, modifiées ou altérées, afin de cibler efficacement les points de restauration nécessaires.

Intégrer le risque de compromission des sauvegardes dans la stratégie de restauration

Afin de garantir une reprise fiable après compromission, il est essentiel de prendre en compte dans la stratégie globale le risque d’altération ou de manipulation des données sauvegardées. Il s’agit de traiter le risque d’une altération ou d’une manipulation des données qui surviendrait en amont de leur prise en charge par l’agent de sauvegarde, par exemple :

- Être en mesure de pouvoir s’appuyer sur des sauvegardes complètes (“full”) réalisées avant l’intrusion de l’attaquant, ce jalon ayant été identifié lors des premières investigations. Les données sauvegardées peuvent être alors considérées comme non altérées par l’attaquant et servir à reconstruire des systèmes et des applications.

La restauration d’éléments applicatifs ou systèmes non altérés, dans le cas où ceux-ci ne sont pas réinstallés à partir de sources fiables, devra également inclure l’application de correctifs de sécurité et de mesures de durcissement visant à prévenir toute nouvelle compromission.

Le processus de sauvegarde ne peut par lui-même prévenir la compromission éventuelle des données avant qu’elles ne lui soient confiées. Il est possible, selon les cas de mettre en œuvre par exemple :

- La protection de l’intégrité des données par des mécanismes système ou/et des moyens cryptographiques ;

- La détection d’une altération par des validations applicatives, la surveillance de données témoins “canaries” ou l’utilisation d’un dispositif EDR – Endpoint Detection and Response.

Ce sont des sujets à instruire en complément de la protection des sauvegardes.

Décliner sur les environnements cloud les bonnes pratiques sauvegarde/restauration

Enfin, les règles de sauvegarde définies pour les environnements sur site doivent être répliquées et adaptées aux environnements cloud.

Selon le Cyberbenchmark réalisé par Wavestone, environ 25% des organisations observées ont une politique de sauvegarde régulièrement contrôlée et mise à jour, couvrant à la fois le périmètre sur site et celui dans le Cloud.

En outre, environ 29% des organisations externalisent une sauvegarde de leurs données Cloud dans une autre région ou sur site, en s’assurant de leur résilience face à une attaque cyber et en testant ce processus régulièrement.

Au-delà de l’exploitabilité des sauvegardes, la sécurisation de l’infrastructure qui les héberge constitue un enjeu tout aussi essentiel et parfois insuffisamment instruit.

2. Renforcer la sécurisation de l’Infrastructure de sauvegarde contre une prise de contrôle par l’attaquant

Avant d’envisager des mécanismes plus avancés, il convient de rappeler que la protection efficace des sauvegardes repose d’abord sur des bonnes pratiques de sécurisation de l’infrastructure de sauvegarde, notamment celles documentées par l’ANSSI [3]. Une compromission de cette infrastructure pourrait en effet entraîner l’altération (chiffrement, destruction, etc.) des sauvegardes.

Assurer une défense en profondeur de l’infrastructure de sauvegarde

Ces bonnes pratiques incluent le cloisonnement des environnements de production et de sauvegarde, l’utilisation de comptes administrateurs dédiés, le durcissement des composants de l’infrastructure (notamment par l’application des guides ANSSI applicables aux systèmes Windows, Linux, etc.). Elles s’appliquent également aux agents de sauvegarde qui peuvent constituer un vecteur de propagation vers les systèmes de production.

En complément de son durcissement, l’infrastructure de sauvegarde doit faire l’objet d’une supervision technique et cyber.

Mettre en place la supervision technique et cyber des infrastructures de sauvegardes

La supervision technique des infrastructures de sauvegarde contribue à garantir leur bon fonctionnement et à détecter toute anomalie. Le traitement effectif des anomalies détectées doit être régulièrement contrôlé.

La supervision cyber de l’infrastructure de sauvegarde s’appuie sur une journalisation et analyse de flux appropriées. Elle doit être en mesure de détecter les principales attaques constatées.

Maintenir une veille de la menace ciblée sur les sauvegardes

Une veille sur la menace ciblant les sauvegardes doit être réalisée, au-delà de la veille des vulnérabilités techniques effectuée dans le cadre du maintien en conditions de sécurité de l’infrastructure de sauvegarde. Cette veille sur la menace doit couvrir les modes opératoires utilisés contre les infrastructures de sauvegarde, afin d’anticiper les attaques possibles et d’adapter en conséquence les moyens de protection, de détection et de réaction.

Malgré les mesures prises afin de se prémunir d’une compromission des infrastructures de sauvegardes, le risque de leur destruction logique demeure et doit être anticipé.

Référence

[1] Wavestone, CERT

[2] ANSSI, Sauvegarde des systèmes d’information

[3] ANSSI, Sauvegarde des systèmes d’information