Utilisées par près d’une personne sur trois et dans le monde entier, les applications de messagerie instantanée se sont imposées comme des outils essentiels de la communication moderne. Depuis leur création dans les années 1960, elles permettent des échanges rapides entre correspondants distants, à deux ou en groupes, entre particuliers comme en entreprise. Utilisant internet et non le réseau téléphonique, elles ont pu être développées par des entreprises sans être basées sur le protocole SMS, et proposent donc souvent des fonctionnalités supplémentaires : échanges vidéo comme Skype, bibliothèque de GIF comme WhatsApp, ou encore réseau social comme WeChat.

Avec la diffusion de plus en plus importante des malwares, et depuis les révélations d’Edward Snowden en 2013, la sécurité et la confidentialité des échanges sont devenues des critères pesant lourd dans le choix d’une solution de messagerie instantanée. La multiplication des applications est rythmée par les incidents de sécurité, allant des soupçons de censure de WeChat par le gouvernement Chinois à l’installation de malwares à travers Telegram, ou plus récemment la vulnérabilité critique qui a touché WhatsApp. Ainsi, les applications de messagerie protègent-elles suffisamment les échanges des utilisateurs ? Quelles sont les réponses des éditeurs face aux menaces, criminelles comme étatiques, qui pèsent sur les messages qu’ils transportent ?

Le chiffrement de bout en bout : solution miracle ou simple outil marketing ?

Le chiffrement de bout en bout est souvent la solution mise en avant par les éditeurs pour montrer qu’ils prennent soin de la confidentialité des échanges, notamment en cas de demande d’un gouvernement ou d’un système judiciaire. Sa sécurité repose en effet sur le transport de messages inintelligibles pour l’éditeur, qui ne peut donc pas en révéler le contenu à quiconque, et déchiffrables uniquement par les destinataires.

A l’heure où nous écrivons ces lignes, plusieurs approches ont été adoptées par les éditeurs :

- La majorité applique un chiffrement de bout en bout par défaut, pour les discussions à deux ou en groupe – c’est le cas par exemple de WhatsApp, Viber, Signal, iMessage, Threema, Wire, etc.

- D’autres ne l’appliquent pas par défaut, mais permettent aux utilisateurs de l’activer en accédant à une « conversation secrète» – c’est le cas notamment de Telegram et Facebook Messenger. Il faut noter que dans ce cas, seuls les échanges entre deux personnes peuvent être « secrets », et pas les conversations en groupe.

- Les applications restantes ne proposent simplement pas de chiffrement de bout en bout – comme par exemple WeChat ou Discord. Les messages sont du moins transmis à travers un tunnel chiffré HTTPS, mais leur contenu est traité en clair et est lisible par les serveurs de l’éditeur.

Pour assurer le chiffrement de bout en bout, différents mécanismes sont utilisés par les applications. Aujourd’hui, la plupart des applications s’appuient sur des mécanismes robustes, reposant sur des algorithmes de chiffrement à l’état de l’art (Curve25519, AES256…). Parmi ces mécanismes, on peut noter le protocole open-source Signal, développé par Open Whisper Systems pour son application éponyme, et depuis utilisé par d’autres applications comme WhatsApp ou dans les « conversations secrètes » de Facebook Messenger.

On peut donc considérer que les applications proposant un chiffrement de bout en bout ont une plus-value certaine, tout du moins pour les utilisateurs soucieux de la confidentialité ou du caractère privé de leurs conversations. Face à cela, le bon vieux SMS – qui, rappelons-le, reste vulnérable à une attaque de type man-in-the-middle – fait pâle figure !

Néanmoins, comme nous allons le voir, il ne faut pas s’arrêter au chiffrement de bout en bout qui, seul, pourrait donner un faux sentiment de sécurité aux utilisateurs.

Au-delà du chiffrement de bout en bout : d’autres facteurs pour mieux apprécier la sécurité de ces applications

Mis à part le contenu des discussions, vraisemblablement protégé lorsqu’il est chiffré de bout en bout, les messageries instantanées manipulent un certain nombre de métadonnées : contacts, numéros de téléphone, date et heure d’envoi des messages… Autant de données qui représentent déjà une source importante d’informations sur l’utilisateur, et qui sont souvent collectées par l’éditeur et stockées sur ses serveurs – c’est le cas notamment des applications WhatsApp et iMessage. Certaines applications proposent un niveau de confidentialité supérieur en assurant que seul un minimum d’informations sera collecté – ainsi l’application Signal par exemple collecte uniquement les dates et heures d’inscription et la date de dernière connexion.

Par ailleurs, des fonctionnalités de sécurité supplémentaires permettent d’atteindre un meilleur niveau de confidentialité. Par exemple, certaines applications comme WhatsApp ou Signal permettent de confirmer le chiffrement de bout en bout en scannant un QR-code sur le smartphone du destinataire. D’autres comme Telegram ou Signal offrent la possibilité d’envoyer des messages éphémères, qui s’auto-détruisent au bout de quelques secondes ou minutes, ce qui peut être intéressant pour certains usages mais reste limité (possibilité de capture d’écran voire photo de l’écran).

Pour les communications de groupes, les applications se basent souvent sur un serveur central pour authentifier les utilisateurs et déterminer qui reçoit les messages, comme c’est le cas par exemple pour WhatsApp ou Signal. La compromission de ce serveur peut ainsi permettre à un attaquant d’ajouter un faux membre à un groupe pour accéder aux échanges. Pour contrer cette attaque, la notification lors de l’ajout d’une personne à la discussion est souvent la fonctionnalité choisie, mais des solutions comme celle de la startup française Olvid vont plus loin en faisant le pari d’une authentification sans tiers de confiance basée sur la cryptographie.

Dans un contexte professionnel, mis à part le risque de perte de confidentialité des échanges, il faut également considérer le risque d’indisponibilité de l’application. On peut estimer au premier abord qu’une application grand public telle que WhatsApp, qui possède plus d’1 milliard d’utilisateurs, a un risque d’indisponibilité assez faible. Mais dans le cas d’un besoin fort en disponibilité, l’absence de garantie de services de la part de ces applications pourrait rendre ce risque inacceptable. Il conviendrait alors de se tourner vers une solution professionnelle, plus à même de proposer des garanties de services (SLA) – telle que Threema ou Wire par exemple.

La sécurité de l’application ne suffit pas : d’autres vecteurs d’attaque sont à neutraliser

Nous avons jusqu’ici principalement considéré la sécurité de la communication portée par l’application. Il y a cependant d’autres sources de menace à ne pas oublier, en considérant l’ensemble de la chaîne :

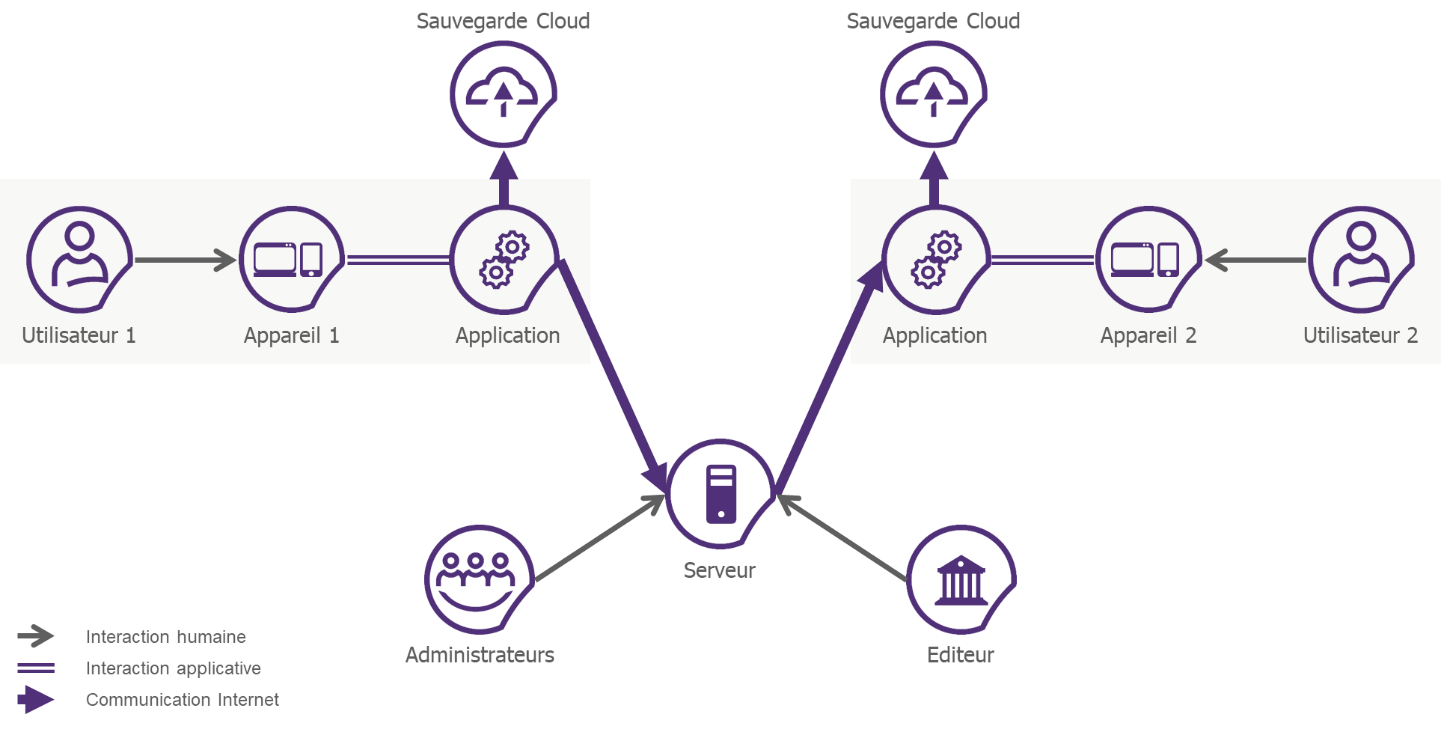

Illustration du fonctionnement d’une application de messagerie instantanée

Il faut notamment garder à l’esprit que les données des conversations sont stockées en local sur les appareils utilisés, qu’il s’agisse de smartphones ou d‘ordinateurs. Un appareil mal protégé permettra donc à un attaquant d’avoir accès à toutes les conversations stockées par l’application sur l’appareil. Pour arriver à ses fins, l’attaquant pourra agir à distance à travers un malware installé sur l’appareil, ou plus directement en le volant.

Par ailleurs, les applications proposent souvent de sauvegarder les données des conversations dans un Cloud (par exemple iCloud ou Google Drive). L’activation de cette sauvegarde implique donc qu’une copie des données est stockée auprès du fournisseur Cloud, ce qui représente un vecteur d’attaque supplémentaire.

Choisir son application de messagerie sécurisée, tout en restant vigilant

Pour choisir parmi les nombreuses applications de messagerie instantanée, il faut donc prendre en compte ses besoins et cas d’usages en même temps que les fonctionnalités proposées. Le chiffrement de bout en bout semble à présent être une garantie incontournable pour une confidentialité correcte. Certaines applications présentent par ailleurs d’autres fonctionnalités permettant d’atteindre un niveau de sécurité supérieur : collecte minimaliste d’informations, confirmation supplémentaire du chiffrement de bout en bout, messages éphémères, etc.

Face au défi d’allier sécurité et simplicité d’utilisation, de nombreuses startups ont vu le jour, avec de nouvelles offres tournées vers les entreprises et organisations. Ainsi, certaines comme Citadel mettent en avant leur ancrage français pour éviter l’ingérence de gouvernements étrangers, tandis que d’autres comme Shadline proposent de répondre à des besoins plus spécifiques tels que la résilience face aux attaques.

Néanmoins, malgré toutes les fonctionnalités de sécurité que peuvent proposer les applications, il suffit d’une seule faille dans le code source pour remettre en question la sécurité de l’appareil : nous l’avons récemment constaté avec la vulnérabilité qui a touché WhatsApp. Il ne faut donc pas baisser sa garde, et veiller à respecter les mesures de sécurité les plus basiques – installer les mises à jour des systèmes et applications lorsqu’elles sont disponibles, sécuriser son appareil (chiffrement du disque, authentification), utiliser un mot de passe robuste, changer de mot de passe régulièrement, etc. – afin de protéger a minima l’appareil utilisé pour communiquer !