Classer un système industriel est une première étape ; rendre cette classification opérable sur le terrain en est une autre.

C’est précisément là que se positionne la version 2.0 du guide « La cybersécurité des systèmes industriels – Mesures détaillées », publiée le 27 novembre 2025 : traduire les classes de cybersécurité en mesures concrètes, au moment où l’OT doit composer avec une menace plus pressante, des architectures plus interconnectées, et des exigences de conformité plus visibles.

Ce guide fait directement écho à la publication de la deuxième version de la Méthode de classification des systèmes industriels de l’ANSSI en mars 2025, pour laquelle nous avions déjà rédigé un article.

Une mise à jour dans la continuité : même ossature, même logique

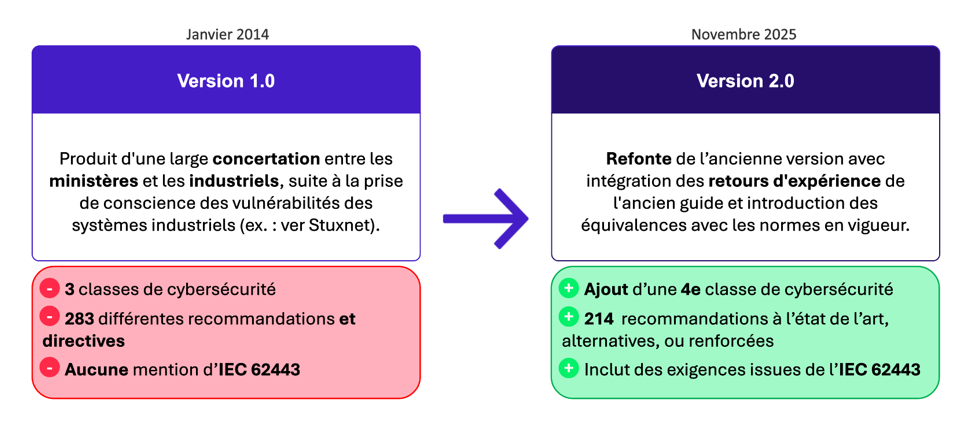

Évolutions du guide des mesures détaillées entre la première et la deuxième version

Sur la forme, le guide 2025 reste très proche de la version 2014 : on retrouve une première partie rappelant les contraintes et faiblesses propres aux environnements industriels, puis un découpage entre mesures organisationnelles et mesures techniques. Les thèmes, eux, ne surprendront pas : gouvernance, maîtrise des accès, cloisonnement, accès distants, sauvegardes, supervision, gestion des vulnérabilités, intégration de la cybersécurité dans le cycle de vie, préparation à l’incident. La continuité est assumée.

Cette stabilité a un avantage : elle permet à une organisation déjà alignée sur la version 2014 de ne pas repartir de zéro. Mais elle montre aussi que la plupart des “grands sujets” étaient déjà connus il y a plus de dix ans. La question n’est donc pas tant “qu’apprend-on de nouveau ?” que “qu’est-ce qui devient réellement plus actionnable, et à quel prix ?”.

Sur ce point, le guide est clair sur son périmètre : il propose un socle pour les dossiers d’homologations. Pour autant, le guide ne prétend pas se substituer à l’IEC 62443, ni offrir un cadre de certification. Il se contente d’en reprendre certains principes et exigences, et rappelle que les mesures ne suffisent pas, à elles seules, pour les systèmes les plus critiques.

Ce qui change concrètement : une nouvelle grammaire d’exigences restructurée

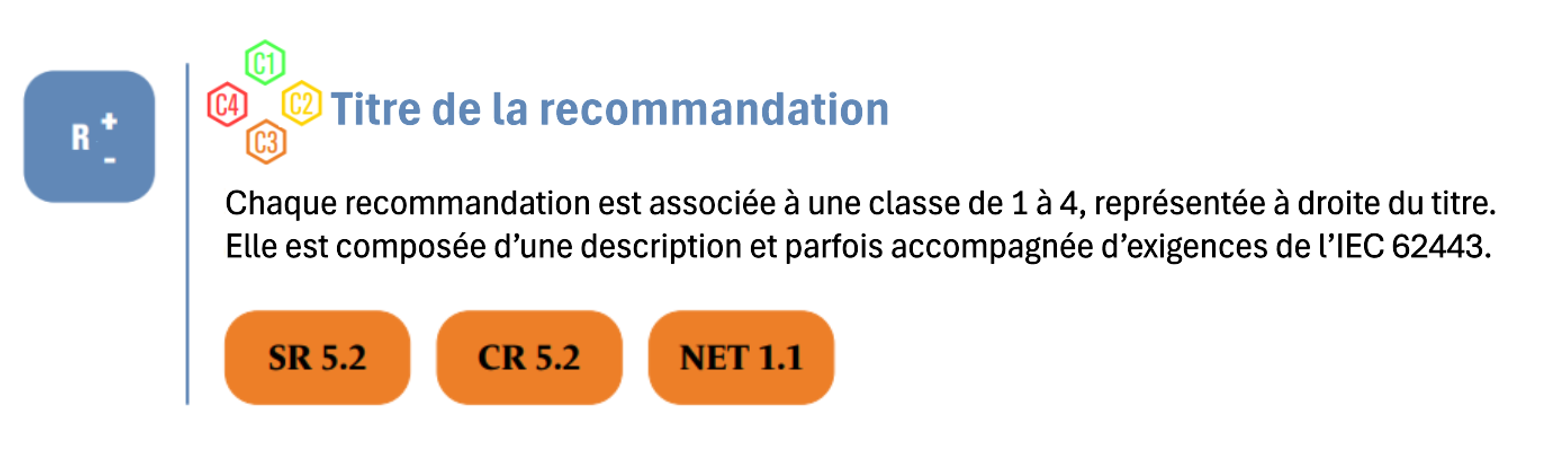

Le changement le plus visible n’est pas une nouvelle thématique, mais une nouvelle manière d’exprimer les exigences :

En 2014, le guide s’appuyait sur une distinction structurante : recommandations (R) et directives (D), avec un mécanisme de durcissement selon la classe. En 2025, cette grammaire disparaît. Le guide formalise une lecture par classe (C1 à C4) et introduit des variantes : recommandations “à l’état de l’art”, alternatives de niveau moindre représenté par un –, ou recommandations renforcées complémentaires représentées par un +.

Schéma type d’une recommandation

Deuxième évolution structurante : l’ajout explicite d’une quatrième classe et l’alignement renforcé avec l’IEC 62443, en accordement avec la mise à jour de la méthode de classification. Pour chaque recommandation, une correspondance avec une exigence de l’IEC 62443 est indiquée lorsqu’elle existe et référencée dans une annexe.

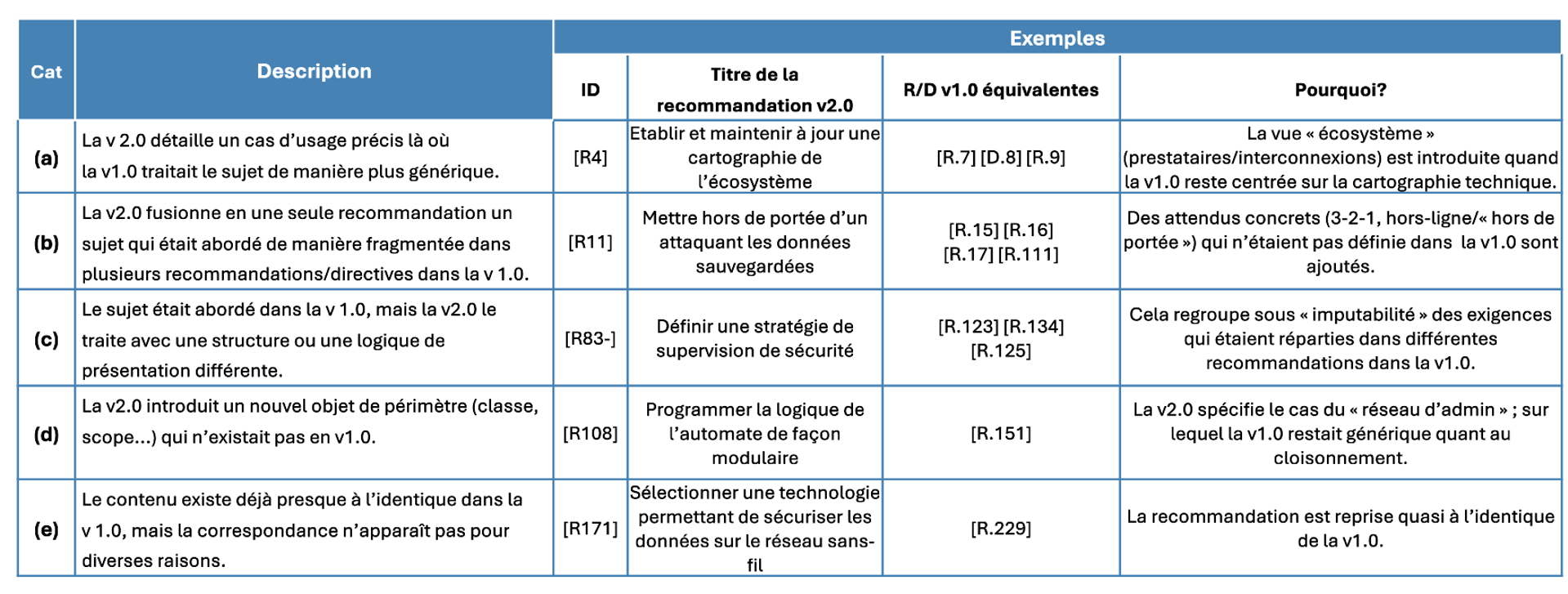

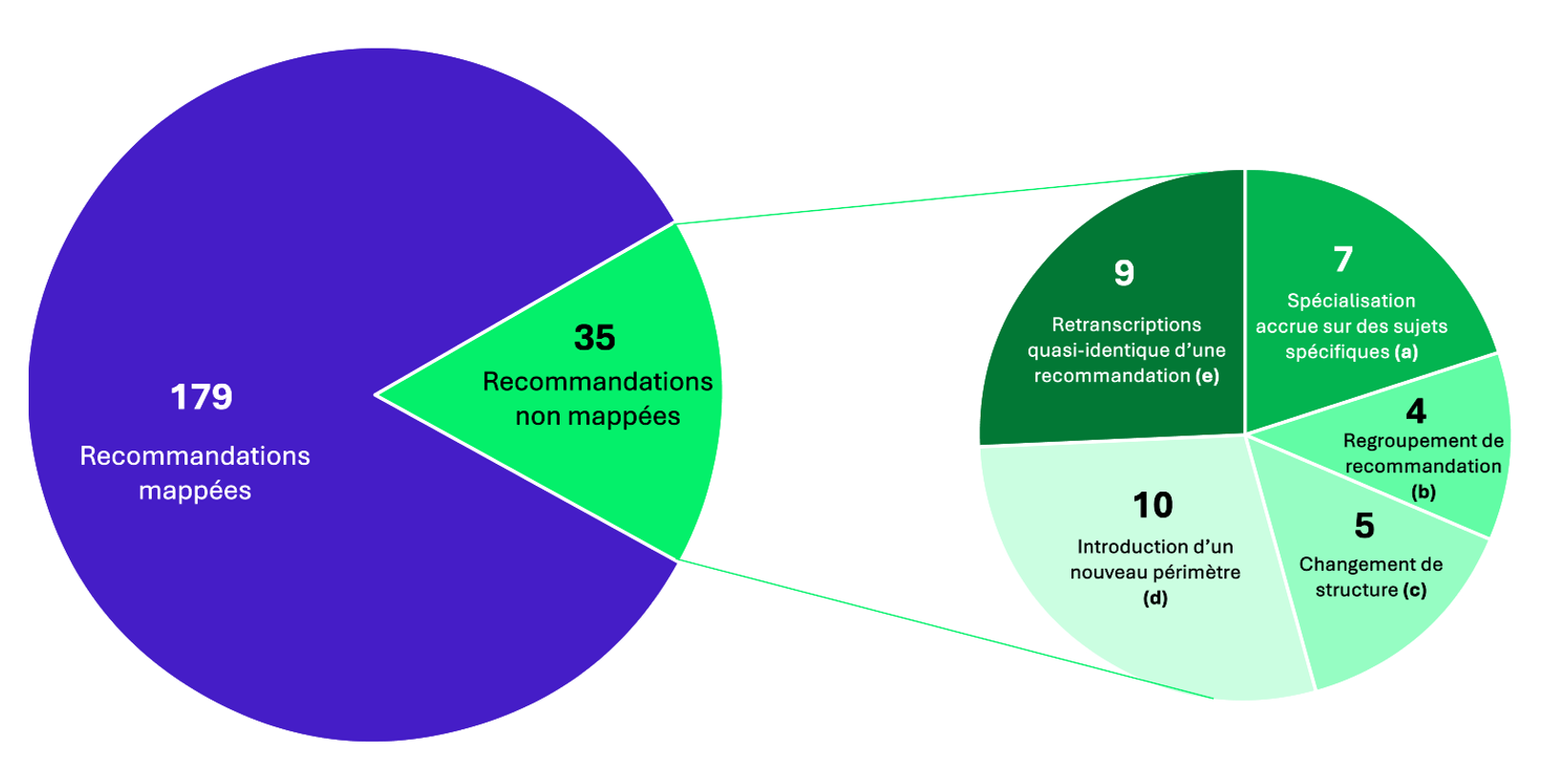

Concernant l’évolution de ces mesures, une large partie des 214 recommandations trouve, comme détaillé dans l’annexe B, un équivalent direct dans l’ancienne version. Cela confirme que la refonte repose davantage sur une réorganisation et une reformulation que sur une remise en cause du fond. Après analyse des 35 mesures étant identifiées comme sans équivalence directe, nous pouvons affirmer que ces dernières ne sont pas nécessairement nouvelles. Comme représenté sur ce tableau, elles traduisent :

Catégories des raisons de non-équivalence directes et exemples illustrés

Résumé des recommandations sans équivalences directes dans l’annexe B

Résumé des recommandations sans équivalences directes dans l’annexe B

Une doctrine plus architecturée sur les interconnexions et accès distants

Là où la version 2025 change réellement la dynamique, c’est sur certains sujets traités de manière plus structurée. Dans la première version, la doctrine sur les interconnexions et les accès distants était déjà relativement prescriptive : elle insistait sur le fait que la télégestion augmente considérablement la surface d’attaque, posait des règles opérationnelles et allait jusqu’à interdire la télémaintenance en classe 3, avec une logique d’uni-directionnalité des flux.

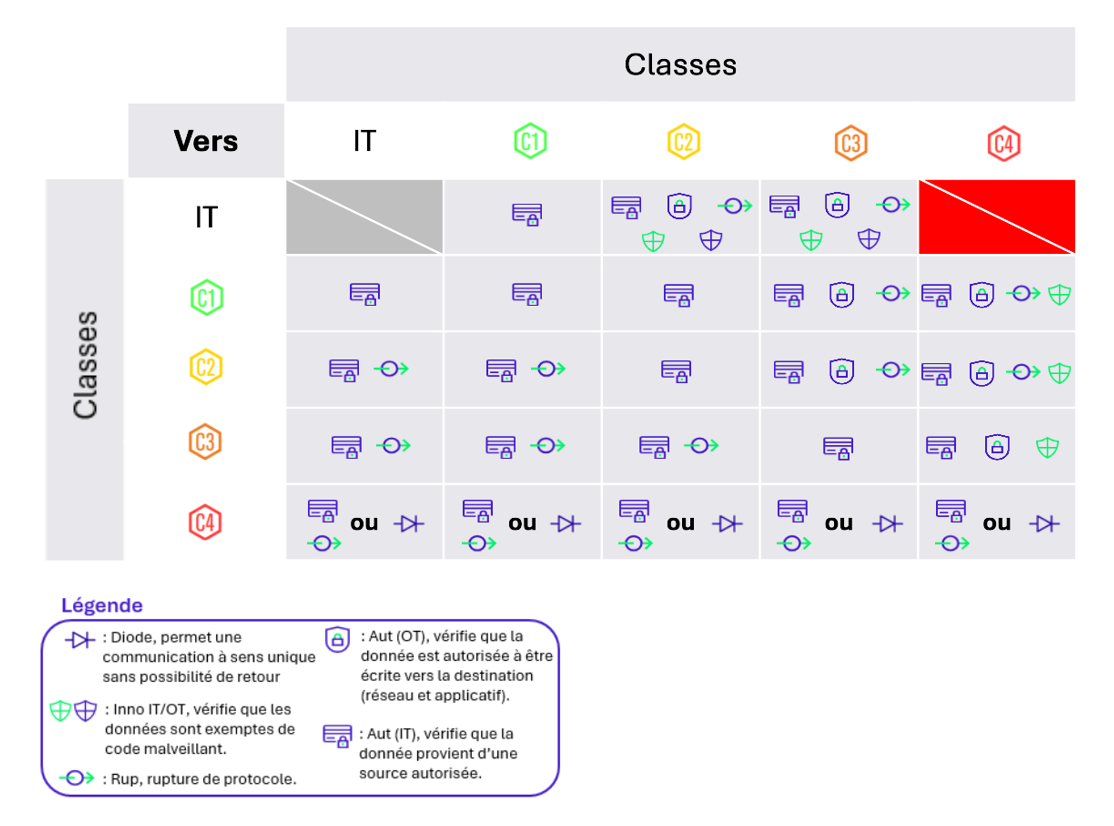

La modernisation apportée par la version 2025 est d’avoir rendu l’ensemble plus cohérent et mieux structuré : on passe d’un raisonnement principalement centré sur des composants et des moyens (pare-feu, VLAN, diode, VPN) à une lecture en fonctions de sécurité que l’on doit composer et positionner selon les classes et les sens de flux dans le tableau 3. Les lignes de ce dernier correspondent à la classe émettrice (from) et les colonnes à la classe réceptrice (to) ; les icônes indiquent les fonctions de sécurité à implémenter pour autoriser le flux dans ce sens. Par exemple, de la classe C1 vers IT, seul un système permettant de vérifier si la donnée provient d’une source autorisée – Aut(IT) – est requis.

Résumé du tableau 3 – Section 4.2.1 : toutes les mesures qui figurent sont accompagnées d’une fonction d’unidirectionnalité du transfert de données

Il est à noter que la définition d’Inno (OT) ne figure pas directement dans le document.

Du référentiel à l’application terrain

La version 2025 des Mesures détaillées referme logiquement la refonte initiée par la publication de la seconde version de la méthode de classification et renforce la compatibilité avec l’IEC 62443. Dans un contexte où la menace sur les environnements industriels est désormais très visible, ce document tombe à point nommé : c’est l’occasion d’adapter son plan d’action ou carrément lancer une roadmap 2030 – un guide non appliqué n’a jamais arrêté un attaquant !

Dans les chantiers prioritaires à lancer on identifie régulièrement :

- Revoir la cartographie et dépendances IT vis-à-vis du métier

- Adapter son architecture technique en troquant de nouvelle autorisation contre un renforcement de l’authentification et un meilleur contrôle du contenu

- Durcir et centraliser les accès distants notamment liées aux nombreux fournisseurs présents dans l’environnement industriel

- Renforcer ou raccorder les environnements industriels à son SOC