En 2026, l’Active Directory reste au cœur de l’infrastructure d’identité maintenant hybride de la majorité des grands groupes, et est encore massivement utilisé comme fournisseur d’identité on-premise, même lorsque les organisations migrent vers le cloud.

Les équipes de réponses à incident Wavestone relèvent que 38% des attaques démarrent par une compromission d’identités (vs. 20% en 2024). Plus globalement, les attaquants exploitent fréquemment les identités on-premise pour se déplacer latéralement vers les environnements cloud (Microsoft Digital Defense Report 2025 [1]).

Dans un contexte où l’hybridation des identités augmente une surface d’attaque déjà vaste, les entreprises doivent pouvoir en comprendre les enjeux et s’outiller efficacement.

A travers ce nouveau panorama 2026 des outils de sécurisation Active Directory, nous vous proposons :

- Une cartographie actualisée des outils de sécurisation Active Directory

- Une lecture des grandes tendances du marché (consolidation, passage aux plateformes, hybridation cloud)

- Un retour d’expérience sur les difficultés d’implémentation opérationnelle et les facteurs clés de succès

Un panorama des outils de sécurisation AD 2026 qui s’est encore enrichi

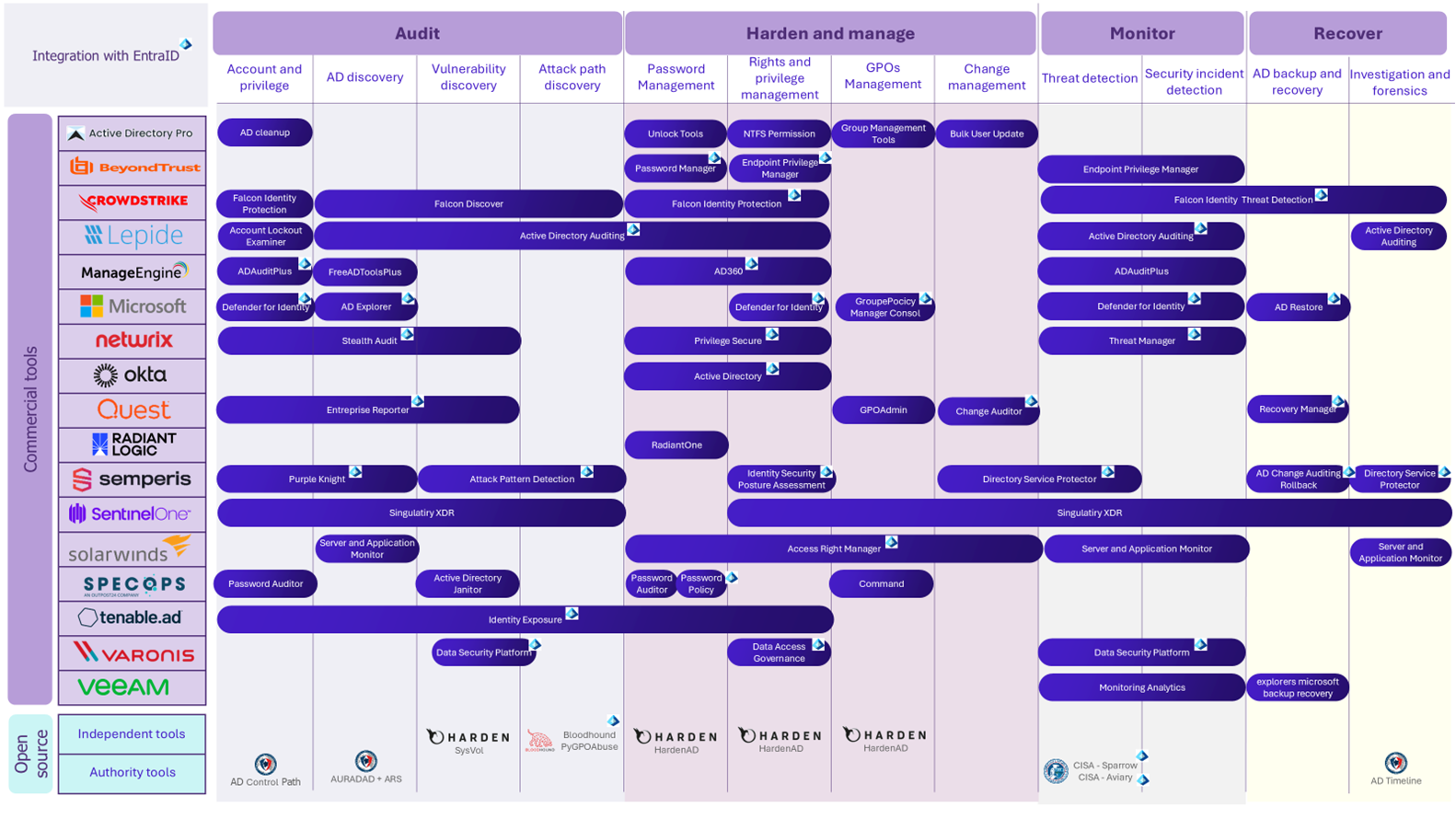

En analysant le marché, nous avons identifié 4 cas d’usage principaux sur lesquels ces outils se positionnent :

- L’analyse et l’audit

- Le durcissement et le maintien en condition de sécurité

- La détection

- La réponse et la reconstruction

Un recensement des éditeurs et outils proposant des fonctionnalités répondant à un ou plusieurs de ces 4 cas d’usage été effectué. Il a été réalisé avec l’objectif d’être le plus complet possible, intégrant les outils des acteurs les plus connus et utilisés du marché et ceux des acteurs moins/peu connus, les outils propriétaires et les outils open-source, les outils à large spectre de fonctionnalités et les outils proposant un panel plus limité de fonctionnalités. Tout outil pertinent a ainsi été consigné dans une liste, comportant pour chacun, diverses informations (renommée, description de l’outil et des cas d’usage couverts, hébergement…).

Le panorama suivant recense un ensemble d’éditeurs de cette liste, sélectionnés en raison de la couverture fonctionnelle qu’ils proposent et de l’étendue de leur utilisation au sein des organisations.

Le logo de Microsoft Entra ID est ajouté aux outils qui offrent la possibilité de l’intégrer dans leur fonctionnement en plus de la couverture de l’AD on-premise. Il s’agit d’une tendance forte sur le marché.

1. Un marché en mouvement en pleine consolidation

Le marché de l’Active Directory a connu un certain nombre de changements depuis 2022, avec plusieurs transactions majeures. Le but étant le plus souvent pour les éditeurs de compléter leur offre, ou de couvrir un nouveau besoin de la sécurisation Active Directory.

On peut noter entre-autres :

Rachat de PingCastle par Netwrix [2] : PingCastle, reconnu pour son expertise dans l’audit de sécurité AD vient renforcer l’offre de Netwrix. Cette acquisition permet à Netwrix d’élargir son portefeuille avec un outil léger, rapide à déployer et apprécié des équipes techniques, tout en affirmant sa volonté de proposer une plateforme unifiée couvrant l’ensemble du cycle de vie de la sécurisation AD.

Rachat de Attivo par SentinelOne [3] : Attivo, spécialiste de la sécurité des identités et de la détection des mouvements latéraux, renforce l’offre SentinelOne en intégrant des capacités avancées de protection AD, dans une logique de plateforme unifiée alliant EDR, XDR et sécurité des identités.

Rachat de BrainWave par Radiant Logic [4] : Radiant Logic renforce les capacités d’analyse d’identité et de gouvernance. En combinant la cartographie fine des droits de BrainWave avec la fédération d’identités de Radiant Logic, l’offre devient plus complète pour répondre aux enjeux AD.

Intégration de Stealthbits par Netwrix [5] : En fusionnant avec Stealthbits, Netwrix a intégré des briques historiques d’audit et de détection Active Directory (StealthAUDIT, StealthDEFEND, etc.), renforçant son offre sur la protection des identités et des données sensibles et s’orientant vers une plateforme unifiée autour de la sécurité d’AD.

2. De l’outil spécifique à la plateforme centralisée

En 2022, notre panorama des outils de sécurisation Active Directory mentionnait « des outils spécialisés, répondant chacun à une partie de l’équation. » [6]. En 2026, on observe l’émergence de plateformes centralisées, capables de couvrir plusieurs besoins autour d’Active Directory et, souvent, d’Entra ID. Cette dynamique est d’abord tirée par les éditeurs, qui cherchent à élargir leur proposition de valeur et à se différencier sur des plateformes complètes plutôt que par des outils spécialisés offrant des fonctionnalités spécifiques.

Certains éditeurs construisent leurs plateformes par acquisitions successives, comme Netwrix (audit AD, protection des données, découverte de vulnérabilités, PingCastle…) ou SentinelOne (EDR/XDR renforcé par Attivo sur l’identité), tandis que d’autres enrichissent progressivement leurs offres historiques pour proposer des suites modulaires, qu’il s’agisse d’outils d’administration / surveillance comme ManageEngine ADAudit Plus ou Quest Change Auditor, qui ajoutent des briques d’audit AD, de durcissement et de détection sur l’ensemble de l’écosystème Active Directory.

Les promesses mises en avant par les éditeurs sont claires :

- Centralisation des données (comptes, groupes, droits, événements de sécurité)

- Vision unifiée des chemins d’attaque entre AD et Entra ID

- Pilotage simplifié pour les équipes sécurité, infrastructure et IAM, via des consoles et tableaux de bord consolidés

Côté clients, les atouts sont évidents, mais la réalité peut être plus nuancée :

- La consolidation peut réduire le nombre d’outils et simplifier les intégrations, mais elle ne supprime pas le besoin d’expertise AD ni les outils spécialisés (par exemple pour la reconstruction post-incident).

- Les environnements restent souvent multi-éditeurs, avec un mix entre plateformes globales (XDR, CNAPP, Identity Security) et outils ciblés AD, notamment dans les grands groupes ou les organisations déjà fortement outillées.

Dans ce contexte, l’enjeu n’est pas seulement de « choisir une plateforme », mais de composer un ensemble cohérent, en s’assurant que :

- Le périmètre AD / Entra ID est bien couvert sur tout le cycle de vie (prévention, détection, réponse, reconstruction)

- Les outils peuvent alimenter les processus existants (SOC, gestion de crise, PRA, IAM)

- La dépendance à un éditeur unique est évaluée et maîtrisée.

3. L’hybridation Cloud

Avec l’essor d’Entra ID et des applications SaaS, l’hybridation des identités est devenue la norme : comptes et groupes AD sont synchronisés vers le cloud, les mêmes identifiants servent à accéder aux ressources on-premise et cloud. De nombreux incidents récents montrent que les attaquants exploitent ces architectures hybrides pour pivoter entre AD et Entra ID, en tirant parti de mauvaises configurations ou d’alignements trop faibles entre les deux mondes. [7]

Cela se traduit par plusieurs besoins concrets :

- Supervision conjointe d’AD et d’Entra ID : capacité à corréler les signaux issus de l’annuaire on-premise (changes, anomalies, tentatives de mouvement latéral) et du cloud (signaux Entra ID Protection, anomalies de connexion, accès conditionnel…).

- Alignement des politiques de sécurité : durcissement de l’AD (configuration, délégation, comptes à privilèges) en cohérence avec les politiques d’accès conditionnel, de MFA et les exigences Zero Trust.

- Capacités de reconstruction hybride : en cas de compromission AD, la reconstruction et la remise en service doivent intégrer les dépendances Entra ID (synchronisation, comptes de service, applications) pour éviter les effets de bord sur le cloud, et inversement.

Les éditeurs se positionnent progressivement sur cette hybridation. Certains élargissent leurs moteurs d’audit AD pour inclure Entra ID (on-premise to cloud) et offrir une vue unifiée des vulnérabilités d’identité : Netwrix Auditor permet désormais de surveiller Entra ID en parallèle d’Active Directory avec une vue unique des menaces hybrides. Tenable Identity Exposure étend ses indicateurs d’exposition aux risques spécifiques Entra ID et Semperis Directory Services Protector corrèle les changements AD et Entra ID dans une console unique pour réduire la surface d’attaque hybride.

D’autres outils partent du cloud (Entra ID, SaaS) et descendent vers l’AD on-premise (cloud to on-premise), dans une logique de “hybrid identity threat detection & response” : Microsoft Defender for Identity fournit un inventaire consolidé des identités AD et Entra ID et de nouvelles capacités de détection sur les composants hybrides (Entra Connect, AD FS, etc.), CrowdStrike Falcon Identity Threat Protection analyse les comptes hybrides présents à la fois dans AD et Entra ID / Azure AD.

Une mise en œuvre opérationnelle encore perfectible

Le marché de la sécurisation Active Directory montre une adoption croissante et structurée d’outils pointus. Dans beaucoup d’organisations, la couverture fonctionnelle est désormais correcte, voire avancée, sur les différents volets de la sécurité AD (audit, durcissement, détection, sauvegarde).

Pour autant, la maturité technologique contraste, avec une mise en œuvre opérationnelle encore incomplète. Les plans de reprise d’activité (PRA / DRP) AD restent souvent théoriques, peu testés, ou déconnectés des outils de sauvegarde et de reconstruction déployés. Les revues régulières (revue de privilèges, de délégations, de relations d’approbations) sont encore rarement industrialisées : elles dépendent souvent de quelques experts, avec un niveau d’automatisation limité.

L’efficacité de mise en œuvre est, de même, impactée par l’évolution constante de l’écosystème, entre plateformisation des outils et hybridation des identités. L’enjeu des prochaines années sera donc d’aligner les outils (existants et futurs) sur des processus robustes, documentés et testés :

- Clarifier les responsabilités entre équipes infra, IAM, sécurité et SOC,

- Formaliser et automatiser les contrôles récurrents (revues de droits, validation de configuration, tests de restauration).

C’est à cette condition que les investissements dans les outils de sécurisation Active Directory, on-premise et cloud, permettront d’atteindre une résilience réelle.

Méthodologie du panorama

Nous identifions 4 catégories principales pour regrouper les outils :

Analyse et audit :

- Account and Privilege : Inventaire des comptes, groupes et droits associés pour détecter les privilèges excessifs ou non conformes.

- AD Discovery : Exploration de la structure AD (OUs, GPOs, objets) pour déduire l’architecture, les relations et dépendances.

- Vulnerability Discovery : Identification des failles de sécurité (configuration, comptes obsolètes, mots de passe faibles…).

- Attack Path Discovery : Modélisation des chemins d’attaque potentiels vers des comptes à privilèges.

Durcissement et gestion :

- Password Management : Gestion des politiques de mot de passe, synchronisation, audit des mots de passe (robustesse, réutilisation, compromission…).

- Rights & Privilege Management : Délégation, contrôle des accès, gestion des rôles et des permissions.

- GPOs Management : Création, analyse, modification des objets de stratégie de groupe.

- Change Management : Suivi des modifications, traçabilité, gestion des changements et outils de migration.

Surveillance :

- Threat Detection : Détection proactive des comportements suspects, escalades de privilèges, mouvements latéraux.

- Security Incident Detection : Identification des incidents de sécurité, alertes en temps réel, corrélation d’événements.

Sauvegarde et Recouvrement :

- AD Backup & Recovery : Sauvegarde partielle ou complète des objets AD, restauration rapide après sinistre.

- Investigation & Forensics : Analyse post-incident, traçabilité des actions malveillantes, collecte de preuves.

Pour chacun des outils ainsi classifiés, un badge (logo Microsoft Entra ID) est ajouté lorsque l’outil offre la possibilité d’intégrer Microsoft Entra ID dans son fonctionnement.

Conclusion

Le panorama de 2026 se base sur l’analyse de 180 outils, contre 150 en 2022. Il a été construit dans une démarche similaire à celui de 2002. Il se base sur un recensement des outils du marché. Sur cette base et en lien avec les thèmes récurrents de sécurisation de l’Active Directory, une catégorisation a été établie pour en faciliter la lecture.

La liste des outils mentionnés ne prétend pas être exhaustive, dans la mesure où la liste d’outils pouvant concourir de près ou de loin à la sécurité de l’Active Directory est vaste. Ce panorama est donc une synthèse des principaux outils existants, notamment ceux que les consultants Wavestone rencontrent le plus dans les grandes organisations (envisagés, étudiés, testés ou déployés).

Références

[1] Microsoft Digital Defense Report 2025 | Microsoft

[2] Netwrix Acquires PingCastle | Netwrix

[3] SentinelOne, Inc. – SentinelOne Completes Acquisition of Attivo Networks

[5] Netwrix annonce sa fusion avec Stealthbits | Netwrix

[6] Radar des outils pour renforcer la sécurité d’Active Directory – RiskInsight