Active Directory (AD) est un annuaire mis à disposition par Microsoft depuis Windows 2000 Server, permettant de centraliser les mécanismes d’identification, d’authentification et de gestion des droits d’accès aux ressources de l’organisation. Ce composant est utilisé par un très grand nombre d’organisations (on estime que 90 à 95% des entreprises de plus de 1 000 employés utilisent Active Directory [1] [2]), devenant donc un véritable standard du marché.

Ces dernières années, il a très fréquemment été ciblé par les attaquants, puisqu’il a par exemple été compromis dans 100% des cyberattaques gérées par le CERT-Wavestone (cf. Cyberattaques en France : les ransomware toujours no1 – Par le CERT-Wavestone), dans l’optique d’utiliser les accès ainsi obtenus pour diffuser un logiciel malveillant (e.g. un rançongiciel) sur l’ensemble du SI ou encore d’accéder à de nombreuses informations sensibles de l’organisation et de les faire fuiter.

Pourtant son niveau de sécurité est encore largement insuffisant : 96% des tests d’intrusion réalisés par Wavestone en 2018, sur 25 systèmes d’information de grandes entreprises, ont résulté en sa compromission totale (cf. Bilan de la sécurité des sites web en France Retour sur 3 ans d’analyse de la sécurité des sites de grandes entreprises). Même si cette valeur est orientée à la baisse depuis 1 à 2 ans, elle reste aujourd’hui aux alentours de 90%.

Etant devenu une priorité absolue pour la plupart des organisations, les équipes de cybersécurité des entreprises ont lancé d’importants programmes de renforcement du niveau de sécurité de l’AD. Pour adresser ce chantier complexe, vaste d’un point de vue du périmètre et incluant de nombreux thèmes à traiter de front, notamment la mise en œuvre du tiering (cf. Livre Blanc – Sécurisation de l’Active Directory et d’Azure AD, enjeux et trajectoires de transformation – Wavestone et Microsoft), les organisations cherchent à se doter d’outils permettant de les aider dans l’exécution.

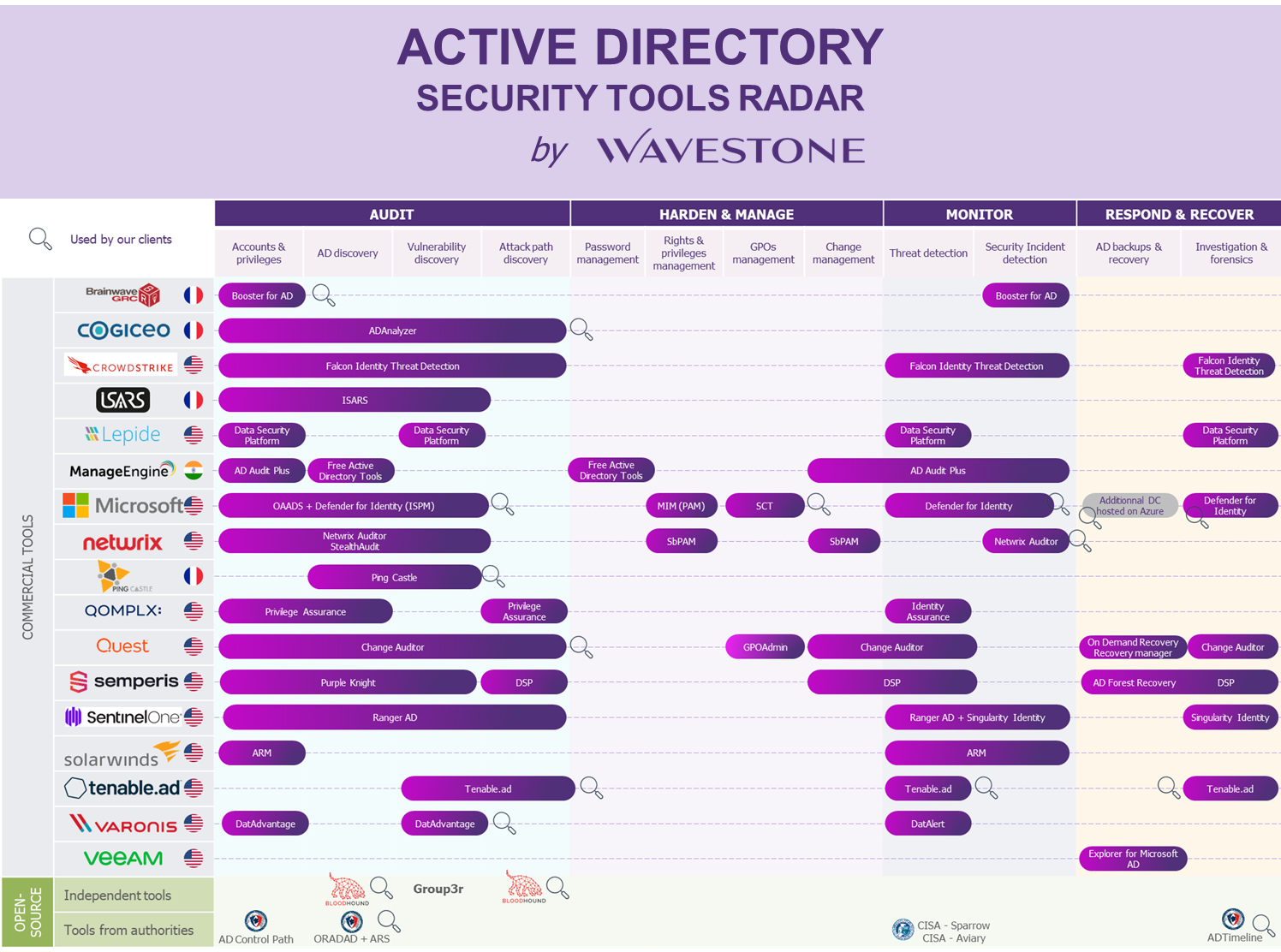

En analysant le marché, nous avons identifié 4 cas d’usage sur lesquels ces outils se positionnent :

- L’analyse et l’audit

- Le durcissement et le maintien en condition de sécurité

- La détection

- La réponse et la reconstruction

Le radar suivant recense un ensemble d’éditeurs mettant à disposition des solutions sur ces quatre cas d’usage en lien avec la sécurité d’Active Directory.

Dernière mise à jour : avril 2023

DES OUTILS SPECIALISES, REPONDANT CHACUN A UNE PARTIE DE L’EQUATION

« AUDIT » : CARTOGRAPHIER l’AD ET IDENTIFIER SES VULNERABILITES POUR STRUCTURER UN PLAN D’ACTIONS

Avant de débuter toute action de renforcement de la sécurité, il est nécessaire d’identifier le point de départ, en établissant un premier état des lieux. Pour cela, réaliser un audit outillé permet de revoir les différents éléments de configuration de l’AD : protocoles obsolètes, version d’OS obsolètes, niveau fonctionnel non à jour, politiques de mots de passe, relations d’approbations avec d’autres forêts AD, comptes à privilèges, octroi de droits pouvant conduire à des chemins de compromissions, etc.

Ces outils sont classiquement utilisés par les équipes de sécurité offensive (internes ou externes), mais l’on observe de plus en plus une utilisation récurrente de ce type d’outils par les équipes chargées du MCO de l’Active Directory et par les équipes sécurité durant le projet, pour suivre la correction mois après mois, des vulnérabilités identifiées.

Pour une identification des vulnérabilités de l’AD, l’on pourra notamment se tourner vers des outils tels que PingCastle (open source), Purple Knight (Semperis), Group3r (open source), ADAnlyzer (Cogiceo) ou encore OAADS (Microsoft). S’agissant des chemins de compromission, l’on pourra recourir à BloodHound (open source) ou AD Control Path (open source, ANSSI).

Enfin, pour les opérateurs règlementés et de la sphère publique, l’ANSSI propose le service Active Directory Security (ADS) [3], afin d’aider les opérateurs critiques à évaluer leur niveau de sécurité.

À noter que toutes les solutions d’audit ont en commun la production de rapports de sécurité sur les différents éléments revus, avec parfois un score de maturité (pouvant être basé sur les points de contrôle Active Directory mis à disposition par l’ANSSI [4]) et des indications techniques quant à la correction à appliquer. Il s’agira ensuite, pour les équipes cybersécurité, d’analyser et de mettre en perspective les différentes vulnérabilités à la lumière du contexte de l’entreprise (e.g. domaines prioritaires, adhérences avec d’autres projets en cours, trajectoire de sécurisation plus globales, etc.), d’établir un plan d’actions en identifiant au préalable les impacts associés à leur mise en œuvre, de prioriser le déploiement des actions correctrices et de s’assurer de leur caractère effectif.

« HARDEN & MANAGE » : RENFORCER LE NIVEAU DE SECURITE DE l’AD EN APPLIQUANT LES BONNES PRATIQUES

Maintenir le niveau de sécurité de l’Active Directory au quotidien n’est pas trivial. En effet, chaque jour, des changements sont apportés à différents niveaux (e.g. création de comptes, ajout de comptes à des groupes, octroi de droits à des comptes, modifications de GPO, modification de politiques de sécurité, etc.), pouvant, dans certains cas, exposer l’Active Directory plus que ce que l’on ne le pense.

D’abord, détecter de vulnérabilités sans délai et sans réaliser d’actions manuelles peut s’avérer être un accélérateur, si une gouvernance adéquate y est associée, afin de traiter les alertes remontées. Pour cela, des outils tels que Tenable.ad (Tenable), Directory Services Protector (Semperis) ou Security Compliance Toolkit (Microsoft) permettent d’offrir une visibilité en temps réel des vulnérabilités, permettant une plus grande réactivité dans la remédiation. Il est à noter que certaines organisations font le choix d’utiliser des outils d’audit qu’ils exécutent très régulièrement (i.e. plusieurs fois par mois), et identifient et traitent le delta.

De plus, un ensemble d’outils existent pour améliorer la visibilité globale, simplifier la gestion au quotidien et ainsi renforcer la sécurité ou encore permettre d’identifier des modifications de configuration menées. Par exemple, AD Audit Plus (Manage Engine) ou DatAdvantage for Directory Services (Varonis) permettent d’obtenir tous les détails concernant un changement effectué et d’être notifié si besoin, Booster for Active Directory (Brainwave) ou Privilege Assurance (QOMPLEX) améliorent la visibilité générale de l’AD. Par ailleurs, la suite d’outils de Quest, ActiveRoles For Server pour compléter la gestion des délégations, Change Auditor pour identifier les changements de configuration et GPOAdmin pour garder une bonne maitrise des GPO peuvent compléter les outils à disposition de l’équipe chargée du MCO de l’AD.

Enfin, s’agissant de l’amélioration de la gestion des comptes à privilèges, l’on peut citer Stealthbits Privileged Activity Manager (Netwrix), qui met en œuvre une solution de PAM qui permet par exemple d’implémenter du just-in-time administration (octroyer des privilèges à un compte seulement pour une opération à réaliser et non pas de manière permanente).

« MONITOR » : DETECTER LES TENTATIVES DE COMPROMISSION AVANT QU’ELLES N’ABOUTISSENT

Les configurations de sécurité maintenant activées, Active Directory est plus difficile à compromettre mais il n’en est toutefois pas à l’abris. Il est donc fondamental de le surveiller continuellement, afin d’être en mesure de détecter les premiers signes d’une attaque.

En complément des scénarios de détection mis en œuvre dans le SIEM par les équipes du SOC, reposant sur la corrélation de logs préalablement collectés, des outils spécialisés peuvent compléter le dispositif. Ces derniers récupèrent des données directement sur les Domain Controllers soit via un agent soit via un compte, puis mènent leurs propres opérations de corrélation et de détection.

Dans cette catégorie d’outils, l’on peut citer Tenable.ad (Tenable), Directory Services Protector (Semperis), Falcon Identity Threat Detection (CrowdStrike), Ranger AD & Singularity Identity (SentinelOne) ou encore DatAlert (Varonis).

« RESPOND & RECOVER » : INVESTIGUER LES COMPROMISSIONS ET RECONSTRUIRE L’ACTIVE DIRECTORY

En cas de compromission partielle ou totale de l’AD, deux actions devront être menées rapidement et en parallèle :

- l’investigation, pour comprendre comment l’attaquant a procédé et quel est le degré de confiance que l’on peut avoir dans l’AD dans son état actuel ;

- la restauration / reconstruction de l’AD, selon le cas de figure.

Afin de mener les investigations requises, et de pouvoir tenter de remonter à la source de compromission initiale, l’on peut notamment citer l’outil ADTimeline (open source, ANSSI), qui permet de retracer, via les données de réplication, les modifications qui ont été faites sur un AD.

Reconstruire entièrement son environnement AD peut prendre plusieurs jours, voire plusieurs semaines, ce qui peut entrainer de lourds impacts à l’échelle de l’organisation. Minimiser ce temps peut se révéler vital dans certains cas. Certains outils permettant de réduire ce temps de reconstruction, l’on peut notamment citer Active Directory Forest Recovery (Semperis), qui automatise les opérations de la procédure de récupération de forêt de Microsoft ou Recovery Manager for Active Directory (Veeam) qui combine sauvegarde mise à l’abris d’une compromission et restauration en cas de besoin.

Il est à noter que certaines organisations font le choix d’externaliser (après chiffrement) la sauvegarde ainsi que d’automatiser et de s’entrainer régulièrement à la reconstruction, ou encore d’héberger un des Domaine Controllers de la forêt sur une plateforme tierce pour maximiser les chances de succès de la restauration, en diversifiant les moyens de sauvegarde.

QUID D’AZURE AD ?

Dans la mesure où beaucoup d’entreprise sont aujourd’hui dans un mode hybride, il convient d’intégrer au plus tôt Azure AD dans le périmètre du chantier de sécurisation. Sur ce périmètre, certains outils peuvent être cités :

- Sur la partie « Audit» : Microsoft 365 DSC, BloudHound (incluant maintenant une partie Azure AD)

- Sur la partie « Harden & Manage » : CoreView, Idecsi, les outils Microsoft (Azure AD Access Reviews, Azure AD Entitlement Management, Azure AD Privileged Identity management, etc.)

- Sur la partie « Monitor » : Azure AD Identity Protection, Microsoft 365 DSC

- Sur la partie « Respond & Recover » : Azure AD Identity Protection, Quest On Demand Recovery

POINTS IMPORTANTS AU SUJET DU RECOURS AUX OUTILS

Le déploiement d’un outil ne permet pas, seul, de renforcer le niveau de sécurité des environnements AD. Après son acquisition, il s’agit de ne pas négliger le reste à faire : définir et mettre en place la gouvernance (processus, modèle d’organisation, comitologie, pilotage, reporting, contrôle, amélioration continue, etc.) et les ressources dotées de la bonne expertise permettant de rendre effective l’amélioration de la sécurité (traiter les alertes, corriger les vulnérabilités, mener des actions d’amélioration continue, etc.).

Aussi, un ensemble de projets connexes à mener et de processus à revoir lors de chantiers de sécurisation AD, qu’il convient de ne pas sous-estimer : patch management, inventaire, rationalisation (limitation du nombre de domaines / forêts afin de faciliter leur maintien en condition de sécurité), revue de la stratégie de sauvegarde, entrainement à la reconstruction, construction d’infrastructure de restauration / nettoyage, etc.

Enfin, lors du déploiement de ces outils, il convient de rester vigilant à ne pas exposer davantage l’Active Directory : installation d’agents sur les Domain Controllers, ouvertures de flux réseau, octroi de privilèges à des comptes ou à des comptes de services, etc.

À PROPOS DE NOTRE MÉTHODE

Le radar a été construit sur la base d’un recensement des outils du marché. Sur cette base et en lien avec les thèmes récurrents de sécurisation de l’Active Directory, une catégorisation a été établie pour en faciliter la lecture.

La liste des outils mentionnés ne prétend pas être exhaustive, dans la mesure où la liste d’outils pouvant concourir de près ou de loin à la sécurité de l’Active Directory est vaste. Ce radar est donc une synthèse des principaux outils existants, notamment ceux que les consultants Wavestone rencontrent le plus dans les organisations (envisagés, étudiés, testés voire déployés).

[2] https://www.silicon.fr/avis-expert/repenser-la-securite-dactive-directory-a-lere-du-cloud

[4] https://www.cert.ssi.gouv.fr/uploads/guide-ad.html