Les multiples objectifs du pilotage budgétaire

Depuis quelques années, les entreprises voient leur budget de cybersécurité exploser : il a augmenté de 51% depuis 2018, selon les rapports Gartner[1]. Il est maintenant demandé aux RSSI de maîtriser les coûts de cybersécurité et d’en rendre compte à la direction voire au régulateur.

Or, cette hausse du budget consacré par les grandes entreprises à la sécurité des systèmes d’information ne s’est pas toujours accompagnée d’un pilotage budgétaire. Ainsi, certaines entreprises lancent des projets de suivi et de collecte des coûts cybersécurité, dans l’espoir de mieux comprendre leur évolution et de prendre les bonnes décisions stratégiques pour augmenter le niveau de sécurité tout en optimisant le budget. Mais la mise en place d’un pilotage budgétaire est un processus complexe qui doit répondre à des objectifs précis.

Dans quelle mesure l’installation d’un pilotage budgétaire de la cybersécurité est un enjeu clé pour les RSSI des grandes entreprises ?

Nos expériences auprès de nos clients révèlent qu’une collecte des budgets de cybersécurité et l’instanciation de leur pilotage sont souvent des exercices à la finalité utile ; un rapport issu d’un tel exercice est un outil de gouvernance précieux. Nous allons examiner dans ce premier volet les bénéfices qu’amène une collecte des coûts régulière et industrialisée et son utilité véritable.

Prendre des décisions d’investissement pour piloter efficacement la cybersécurité

Le rapport budgétaire final est un véritable outil de gouvernance menant vers l’excellence opérationnelle. En effet, il permet de répondre à la question suivante : le budget cybersécurité de l’entreprise est-il utilisé efficacement ?

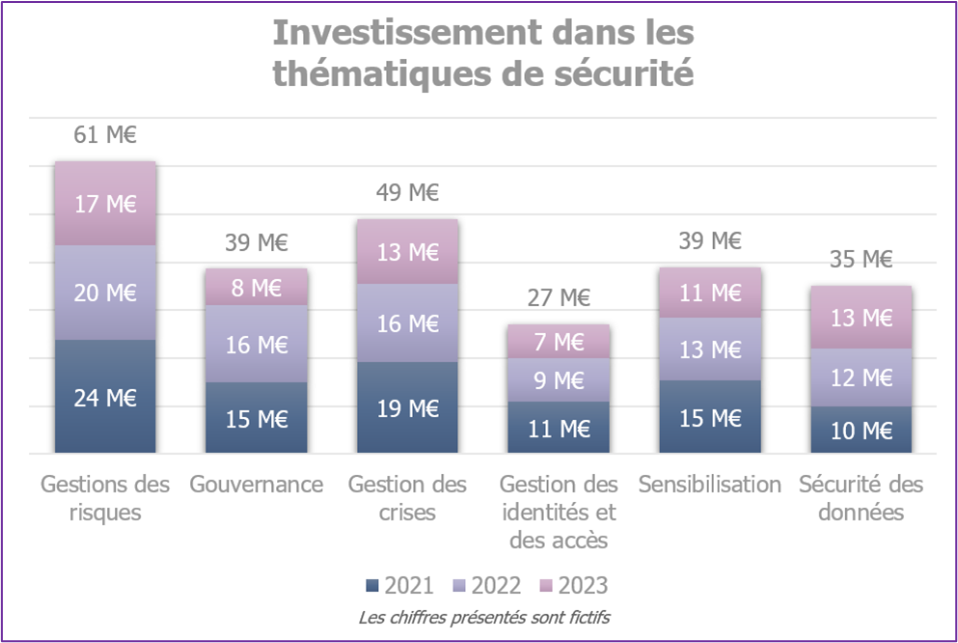

Le pilotage budgétaire permet donc de vérifier que les investissements sont alignés avec les risques principaux auxquels l’entreprise fait face. À titre d’exemple, une société pourrait se rendre compte que ses investissements dans une thématique du référentiel NIST sont particulièrement faibles. Si, de surcroît, des audits montrent que le niveau de sécurité est insuffisant sur cette thématique, alors le constat est clair : il est nécessaire de consacrer plus de budget à ce sujet. Dès lors, le rapport budgétaire est un des éléments qui permettent de prendre une décision d’investissement chiffrée sur cette thématique.

Exemple d’un visuel d’un rapport budgétaire présentant les budgets par activités NIST. Dans cet exemple, le rapport budgétaire souligne de faibles investissements dans la thématique « Gestion des identités et des accès ». Si des indicateurs opérationnels montrent que le niveau de maturité du Groupe est faible sur ce thème NIST, alors il sera évident que l’entreprise a tout intérêt à faire des investissements plus importants sur ce sujet.

De plus, le détail des chiffres du budget à l’échelle des entités du Groupe est précieux pour ces dernières lorsqu’il leur est partagé de manière transversale. En effet, il leur offre un véritable outil de benchmark interne qui leur permettra de se positionner par rapport à leurs semblables. Les RSSI des différentes entités concernées pourront échanger directement entre eux afin de partager des bonnes pratiques de cybersécurité et identifier les meilleurs exemples opérationnels implémentés par leurs pairs.

Prendre des décisions d’optimisation pour atteindre l’excellence

Le pilotage budgétaire permet d’identifier des opportunités d’optimisation au niveau des entités ou du Groupe, afin d’améliorer l’efficacité de la cybersécurité.

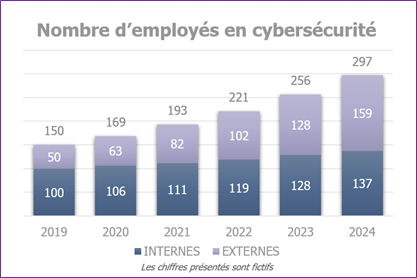

Le rapport budgétaire est un atout pour mieux piloter les ressources humaines dédiées à la cybersécurité. Par exemple, il permet d’estimer les parts d’employés internes et des ressources externes et de procéder aux ajustements nécessaires. A la lecture du rapport budgétaire, la Direction pourrait lancer un programme d’internalisation si elle se rend compte que la part d’externes est trop importante. Elle peut aussi changer la répartition géographique des ressources humaines afin de mieux répondre aux exigences de sécurité des entités dans différents pays et de jauger la répartition onshore /offshore.

Exemple d’un visuel d’un rapport budgétaire présentant le nombre d’employés en cybersécurité. Dans cet exemple, le graphique révèle un risque que la part d’internes soit trop faible pour maintenir l’expertise en interne. Il pourrait donc être intéressant de lancer un plan d’internalisation.

La consolidation du budget de cybersécurité donne l’occasion de réaliser des économies et d’automatiser ou de mutualiser des activités. Le pilotage budgétaire peut alors se traduire par des décisions de massification de contrats, de rationalisation ou d’automatisation afin de garder la maîtrise des coûts de cybersécurité.

Connaître son budget de cybersécurité pour répondre aux autorités et communiquer en externe

Lorsque le budget cyber de l’entreprise fait l’objet de contrôle par des autorités régulatrices, il sera nécessaire de disposer d’un processus de collecte dédié afin d’être en mesure de fournir une décomposition fiable des coûts de sécurité informatique. Une collecte budgétaire bien menée permettra la création de données analytiques, puis de livrables qui serviront de base à des réponses précises et avisées. Par exemple, la Banque Centrale Européenne a notamment demandé à certaines organisations bancaires de présenter le détail des ressources humaines consacrées à la sécurité des systèmes d’information pour contrôler la préparation des banques européennes aux risques liés à la cybersécurité [2].

Aussi, une vision synthétique permettra de communiquer avec certitude sur l’état des budgets et des dépenses consacrées à la sécurité et ce auprès de tout tiers intéressé. A titre d’exemple, la banque américaine JP Morgan Chase a expliqué dans sa lettre aux actionnaires d’avril 2019 que la cybersécurité était une de ses préoccupations majeures. Elle a indiqué consacrer plus de 600 millions de dollars par an à la sécurité informatique et employer 3000 personnes qui travaillent sur le sujet [3].

Enfin, la connaissance de son budget est également importante dans le cadre de la souscription d’une cyber assurance, pour prouver les moyens mis dans la cybersécurité. Par ailleurs, lors d’une fusion-acquisition, les ressources investies en cybersécurité sont souvent prises en compte dans la valorisation d’une entité.

Ainsi, il apparaît particulièrement utile pour les grandes entreprises d’avoir un processus de collecte des coûts de cybersécurité. En effet, il permet aux décideurs de prendre connaissance des montants consacrés par le groupe à la sécurité des systèmes d’information et de piloter la stratégie. Cependant, la construction d’un rapport budgétaire pertinent repose sur la mise en place préalable d’un processus de collecte de données exhaustif, méthodique et standardisé. Le prochain volet de cette série détaillera le cadrage et la mise en place en place d’un processus de pilotage budgétaire.

Références

[1] « Gartner Forecasts Worldwide Information Security Spending to Exceed $124 Billion in 2019 », août 2018, https://www.gartner.com/en/newsroom/press-releases/2018-08-15-gartner-forecasts-worldwide-information-security-spending-to-exceed-124-billion-in-2019

[1] « Cybersecurity spending trends for 2022: Investing in the future », décembre 2021, https://www.csoonline.com/article/3645091/cybersecurity-spending-trends-for-2022-investing-in-the-future.html

[2] « Cybersecurity for the financial sector », https://www.ecb.europa.eu/paym/pol/shared/pdf/qa_cybersecurity.pdf

[2] « Face au risque de cyberattaque, la BCE demande aux banques d’être prêtes», février 2022, https://www.latribune.fr/entreprises-finance/banques-finance/banque/face-au-risque-de-cyberattaque-la-bce-demande-aux-banques-d-etre-pretes-903841.html

[3] « CEO Letter to shareholders », août 2019, https://www.jpmorganchase.com/content/dam/jpmc/jpmorgan-chase-and-co/investor-relations/documents/ceo-letter-to-shareholders-2018.pdf