La mobilité électrique connaît une forte accélération en France comme dans l’ensemble de l’Europe : en janvier 2026, les immatriculations françaises de véhicules 100 % électriques ont progressé de plus de 50 % par rapport à janvier 2025, portant leur part de marché à près d’un tiers des ventes. Cette trajectoire confirme une transformation structurelle du secteur automobile, qui semble s’engager dans une électrification massive, notamment pour les véhicules légers. Cette dynamique s’inscrit pleinement dans les orientations fixées par la Programmation Pluriannuelle de l’Energie (PPE), qui décline de manière opérationnelle les ambitions nationales en matière de transition énergétique. À ce titre, la croissance du véhicule électrique ne relève plus d’un phénomène conjoncturel, mais d’une trajectoire appelée à se renforcer.

Cette trajectoire repose toutefois sur la disponibilité d’un réseau de recharge dense, fiable et bien dimensionné sur l’ensemble du territoire. Qu’il s’agisse de recharge publique (autoroutes, voirie, centres commerciaux) ou privée (domicile, entreprises), l’infrastructure constitue la colonne vertébrale de l’écosystème de mobilité électrique. Au cœur de ce dernier, les Charging Point Operators (CPO) jouent un rôle structurant en tant que responsables de l’installation, de l’exploitation et de la maintenance des bornes.

Le risque cyber s’impose quant à lui comme une menace majeure pour les infrastructures de recharge, dans un contexte où les réseaux électriques sont de plus en plus ciblés par des groupes cybercriminels et des acteurs étatiques1,2. Pour les CPO, cette réalité change la donne : maîtriser le risque cyber devient une condition indispensable à la fiabilité du service et à la protection de l’écosystème. À mesure que les réseaux de recharge s’étendent et se complexifient, les enjeux de cybersécurité deviennent centraux : protection des données, continuité de service, sécurisation des flux financiers, maîtrise des risques liés aux tiers.

Cet article s’inscrit dans une série de trois articles retraçant les enjeux structurants rencontrés par les acteurs de la mobilité électrique, afin d’en décrypter les implications en matière de cybersécurité.

Repenser les infrastructures de recharge : entre exigences opérationnelles et nouvelles contraintes cyber

Dans un contexte de forte croissance mais aussi de structuration progressive du marché, les CPO font face à une équation économique exigeante. Le déploiement des infrastructures de recharge requiert des investissements initiaux significatifs – acquisition du foncier, raccordement au réseau, achat et installation des bornes, supervision, maintenance – tandis que les taux d’usage restent encore hétérogènes selon les territoires et les typologies de sites. À cela s’ajoutent la volatilité des prix de l’électricité, la pression concurrentielle accrue et l’évolution rapide des standards technologiques, qui imposent des mises à niveau régulières.

Les aides publiques tendant à se rationaliser et les financeurs attendant des trajectoires de rentabilité plus lisibles, l’optimisation de la performance économique des actifs devient impérative. La maximisation du taux de disponibilité, le pilotage fin des coûts d’exploitation, l’amélioration du taux d’occupation ou encore la diversification des sources de revenus ne sont plus des leviers secondaires, mais des conditions essentielles à la pérennité du business model des CPO.

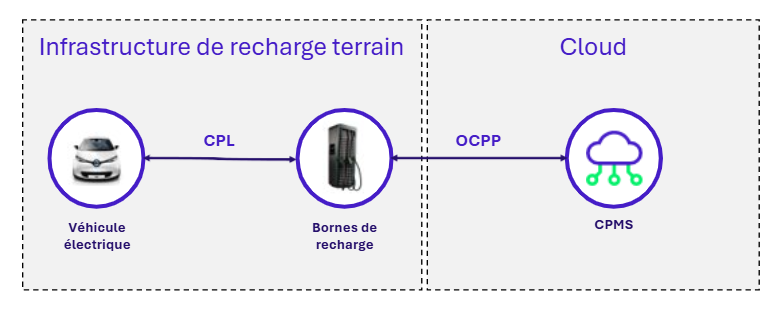

Figure 1 : Architecture d’une infrastructure de recharge classique

Les infrastructures de recharge, telles que conçues aujourd’hui, illustrées en Figure 1, reposent généralement sur un pilotage statique de la puissance des bornes par le système de supervision central, le Charging Point Management System (CPMS). Ce principe de fonctionnement ne permet pas ou limite la capacité du CPO à adapter en temps réel la distribution de puissance aux usages et aux contraintes du site.

Ainsi, plusieurs pistes d’optimisation peuvent être mises en œuvre.

D’abord, il est possible de renforcer la flexibilité énergétique du site, notamment pour soutenir la recharge rapide sans avoir à surdimensionner le raccordement au réseau. Pour cela, l’installation d’un Battery Energy Storage System (BESS) s’avère être une solution probante : ce stockage stationnaire par batteries agit comme un réservoir, capable de stocker l’énergie lorsqu’elle est disponible et de la restituer lors des pics de consommation, améliorant ainsi la stabilité et la résilience du site.

Ensuite, vient l’intégration aux sites de moyens de production d’énergie locale et décarbonée, directement utilisable pour la recharge ou le stockage, en y ajoutant des dispositifs photovoltaïques. Les panneaux solaires, installés en toiture ou en ombrière, constituent cette brique de production renouvelable. Leur efficacité repose toutefois sur l’association avec des systèmes de pilotage et de stockage appropriés, assurant la cohérence environnementale de la mobilité électrique.

Enfin, pour permettre la bonne intégration de ces moyens de production et de stockage d’énergie sur les sites de recharge, est arrivé un système gestion global appelé Energy Management System (EMS). Ce système permet de superviser et ajuster en temps réel les flux d’énergie sur le site, afin de les adapter aux besoins, aux contraintes locales et au contrat de raccordement. Il pilote la distribution de puissance, anticipe les appels de charge variables et maximise l’utilisation de la production locale. L’EMS permet ainsi de transformer une installation électrique classique en un système dynamique et intelligent.

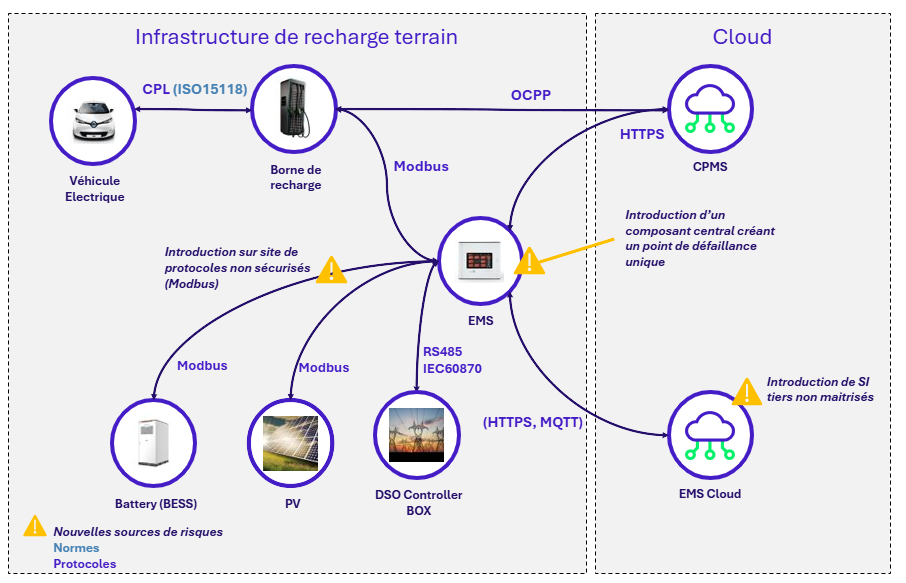

Grâce à une gestion intelligente via EMS, d’un stockage par batterie et de l’intégration de la production solaire, cette architecture (voir Figure 2) offre une optimisation des performances tout en maîtrisant les coûts, constituant ainsi une étape clé pour aborder la prochaine phase de la transition énergétique.

Figure 2 : Architecture d’une infrastructure de recharge nouvelle génération

Dans la suite de cet article, nous nous intéresserons à trois nouvelles sources de risques cybersécurité, introduits par l’ajout d’EMS au sein des infrastructures de recharges des CPO.

L’EMS : un levier d’optimisation devenu un Single Point Of Failure

Les EMS se sont imposés comme un élément clé des infrastructures de recharge, en permettant aux CPO d’optimiser finement la gestion de la puissance et des stratégies de recharge. Cette centralité en fait un point critique en termes de cybersécurité – leur compromission peut entraîner des impacts opérationnels majeurs pour un CPO :

- Indisponibilité d’une partie du parc de bornes ;

- Dégradation de l’optimisation énergétique avec des impacts financiers directs ;

- Déséquilibres de charge pouvant entraîner des limitations ou coupures de service sur site.

Au-delà de ces scénarios d’incident, l’introduction des EMS modifie également en profondeur les risques auxquels les infrastructures de recharge sont exposées.

Une dépendance accrue à des infrastructures tierces

Le déploiement des EMS repose majoritairement sur des solutions « clés en main », associées à des plateformes de gestion opérées par les fournisseurs et hébergées dans des environnements cloud. Ces plateformes permettent aux CPO de piloter de manière centralisée l’ensemble de leur parc d’EMS en répondant à différents cas d’usages : optimisation de la puissance disponible, supervision des performances et pilotage à distance des stratégies de recharge.

Cette architecture introduit toutefois une dépendance directe à des infrastructures tierces, situées hors du périmètre de contrôle du CPO. Elle élargit ainsi la surface d’attaque et renforce l’exposition des CPO aux risques de type supply chain.

D’autant plus que ces fournisseurs sont souvent des acteurs spécialisés de taille limitée, dont la maturité en cybersécurité peut être hétérogène. Une compromission de ces plateformes peut ainsi avoir des impacts étendus, allant jusqu’à l’indisponibilité d’une partie significative des EMS opérés par un CPO et par extension un risque d’indisponibilité des bornes de recharge.

De plus, la compromission de ces clouds EMS peut également entraîner des atteintes à la confidentialité des données, puisqu’elle permettrait à un attaquant de collecter des informations métiers sensibles, exploitables notamment à des fins d’espionnage :

- Cartographie détaillée des sites et des équipements énergétiques déployés ;

- Stratégies de pilotage énergétique, révélant les logiques d’optimisation mises en place par le CPO ;

- Données de consommation et de puissance de l’ensemble des sites du CPO.

Des communications locales reposant sur des protocoles peu sécurisés

Ces nouvelles architectures étendent également la surface d’attaque au niveau du réseau local, en particulier via les communications avec les équipements énergétiques, encore largement basées sur des protocoles industriels peu sécurisés.

À la différence des échanges entre systèmes de supervision (CPMS) et bornes, qui bénéficient de la standardisation apportée par OCPP, les communications entre l’EMS et les autres composants (BESS, Point de charge…) reposent encore majoritairement sur Modbus.

Conçu à l’origine pour des environnements industriels fermés, ce protocole n’intègre pas nativement de mécanismes de sécurité tels que l’authentification ou le chiffrement. En pratique, chaque fabricant d’EMS met en œuvre ses propres mécanismes de protection, ce qui conduit à des niveaux de sécurité hétérogènes. Pour les CPO, cette diversité complique la sécurisation du parc et peut créer des nouveaux points de faiblesse exploitables au sein du réseau local.

Les leviers pour sécuriser les infrastructures de recharge de nouvelle génération

La sécurisation des infrastructures de recharge de nouvelle génération repose sur une approche structurée, permettant de concilier performance opérationnelle et maîtrise du risque cybersécurité.

Assurer la résilience des architectures de recharge

L’évolution des infrastructures de recharge introduit pour les CPO un point de défaillance unique (l’EMS). Pour y répondre, il est nécessaire de concevoir des architectures résilientes, capables de maintenir la continuité de service même en cas de défaillance de l’EMS. Cela peut notamment passer par :

- La mise en place de dispositifs de supervision et d’alerte, permettant de détecter rapidement toute défaillance de l’EMS et d’activer les mécanismes de secours ;

- La mise en place de modes de fonctionnement dégradés afin de permettre aux bornes d’assurer leur fonction même en cas de perte de disponibilité de l’EMS ;

- La définition de stratégies de continuité et reprise d’activité incluant des scénarios de défaillance des EMS.

Sécuriser les dépendances à des infrastructures tierces non maitrisées

L’évolution de l’architecture des infrastructures de recharge oblige les CPO à maitriser à la fois les risques liés à la chaine d’approvisionnement et les risques propres à l’interconnexion entre le CPMS et les infrastructures cloud des fabricants d’EMS.

Pour réduire les risques liés à la chaîne d’approvisionnement, les CPO doivent mettre en place des processus de qualification fournisseurs robustes, incluant notamment :

- Evaluation du niveau de maturité cybersécurité du fournisseur ;

- Evaluation du niveau de sécurité du produit au moyen de tests d’intrusion ;

- Encadrement contractuel des relations fournisseurs, incluant si nécessaire la mise en place de Plans d’Assurance Sécurité (PAS).

En plus de la maitrise de sa chaîne d’approvisionnement, les CPO doivent prendre en compte les risques introduits par l’interconnexion de leur infrastructure avec celles des fabricants d’EMS (cloud EMS). Cette sécurisation passe par la maitrise des flux entre les infrastructures du CPO et ces environnements externes. Cette sécurisation peut se faire par trois moyens principaux :

- Mettre en place des mécanismes de filtrage et de contrôle des flux entre le réseau local des infrastructures de recharge et l’extérieur pour restreindre les communications seulement vers les infrastructures tierces légitimes ;

- Formaliser des standards d’architecture sécurisées et veiller à leur mise en œuvre effective lors du déploiement d’EMS sur le terrain pour garantir une application homogène des bonnes pratiques cybersécurité ;

- Implémenter des mécanismes d’isolation permettant de contenir les éventuelles défaillances du cloud EMS et éviter leur propagation à l’ensemble du parc.

Sécuriser les communications reposant sur des protocoles industriels

Les communications entre EMS et équipements énergétiques, notamment les BESS, reposent encore largement sur des protocoles industriels tels que Modbus, qui ne disposent pas de mécanismes de sécurité natifs. Dans ce contexte, la sécurisation de ces échanges ne peut reposer sur les protocoles eux-mêmes, mais doit être assurée au niveau de l’architecture des infrastructures.

Cela implique notamment :

- La mise en place d’une segmentation réseau stricte sur le réseau local, isolant les EMS, les BESS et les autres composants afin de limiter les surfaces d’exposition ;

- Le contrôle fin des communications, en restreignant localement les flux aux seuls échanges nécessaires (filtrage, whitelisting, limitation des commandes autorisées) ;

- La mise en place de dispositifs de supervision des échanges, permettant de détecter les comportements anormaux ou non autorisés.

Mettre en place une gouvernance cybersécurité structurée

Pour faire face à la diversité de composants et d’infrastructures exploités sur leur parc, il est indispensable pour les CPO de structurer l’ensemble autour d’une gouvernance claire comprenant notamment :

- Clarification des rôles et responsabilités cyber sur l’ensemble de la chaîne de valeur (CPO, fournisseurs…) ;

- Définition d’un processus d’intégration de la cybersécurité dans les projets, applicable à l’ensemble des projets dès leur phase de conception, garantissant une cohérence globale du niveau de sécurité des sites.

En combinant une gestion rigoureuse des risques fournisseurs, un cadre de gouvernance solide et un contrôle strict des flux, les CPO peuvent tirer pleinement parti des gains opérationnels offerts par les EMS tout en sécurisant leur infrastructure de manière durable.

Optimiser sans compromettre : le défi des infrastructures de recharge

Pour conclure, l’essor des EMS transforme en profondeur les infrastructures de recharge, en apportant des leviers d’optimisation indispensables mais aussi de nouveaux risques cyber. Pour les CPO, l’enjeu n’est plus seulement de déployer ces solutions, mais de les sécuriser dans une logique globale, intégrant la gestion des risques fournisseurs, la définition d’architectures sécurisées et la structuration de la gouvernance cybersécurité. À ce titre, la cybersécurité s’impose désormais comme un prérequis à la performance durable des infrastructures de recharge.