La menace quantique se précise L'informatique quantique menace la cryptographie asymétrique actuelle et rendra obsolètes les algorithmes aujourd'hui déployés, tels que RSA et ECC. En revanche, dans le cas de la cryptographie symétrique (comme AES) et des fonctions de hachage, doubler la taille des clés ou des…

Categorie: Eclairage

De nos jours, les efforts en matière de sécurité se concentrent principalement sur les applications web, les infrastructures internes, Active Directory et d'autres surfaces d'attaque traditionnelles. Cependant, avec l'essor du télétravail, les postes de travail des collaborateurs sont de plus…

L’essor de l’IA générative et des modèles de langage (LLM) tels que ChatGPT a bouleversé les pratiques numériques. De plus en plus d’entreprises choisissent de déployer des applications intégrant ces modèles, mais cette intégration s’accompagne de nouvelles vulnérabilités, identifiées par…

Dans un environnement industriel fortement interconnecté, la performance opérationnelle repose sur un écosystème étendu de partenaires : fournisseurs critiques, intégrateurs, maintenanciers, éditeurs de solutions, prestataires IT ou OT, etc... Cet écosystème est indispensable au fonctionnement de l’entreprise, mais il constitue également l’un…

Pourquoi tester les système IA générative ? Les systèmes embarquant de l’IA générative sont parmi nous : copilotes documentaires, assistants métiers, bots de support ou générateurs de code. L’IA générative s’intègre partout. Et partout, elle hérite de nouveaux pouvoirs. Accéder…

Équipements de laboratoire : des risques cyber partiellement traités Certaines industries comme la pharmaceutique, la chimie ou l’agroalimentaire dépendent d’équipements de laboratoire, en particulier pour des besoins de contrôle qualité, R&D ou analyses chimiques. Certains de ces équipements sont essentiels…

Alors que les environnements Active Directory on-premise se renforcent face aux menaces (modèle en tiers, segmentation réseau, bastions d'administration, durcissement des contrôleurs de domaine), une nouvelle composante est aujourd’hui exploitée par les attaquants pour compromettre leurs cibles : les ressources cloud,…

Prêt à faire passer votre stratégie privacy au niveau supérieur ? À une époque marquée par l'utilisation croissante de l'IA dans diverses tâches et emplois, les organisations découvrent comment l'IA peut devenir l'un de leurs meilleurs alliés, réduisant la complexité,…

Le marché de la sécurité de l’IA entre dans une nouvelle phase Après une phase d’effervescence et d’exploration, le marché des solutions de sécurité de l’IA entre désormais dans une phase de consolidation. Le secteur voit émerger des dynamiques…

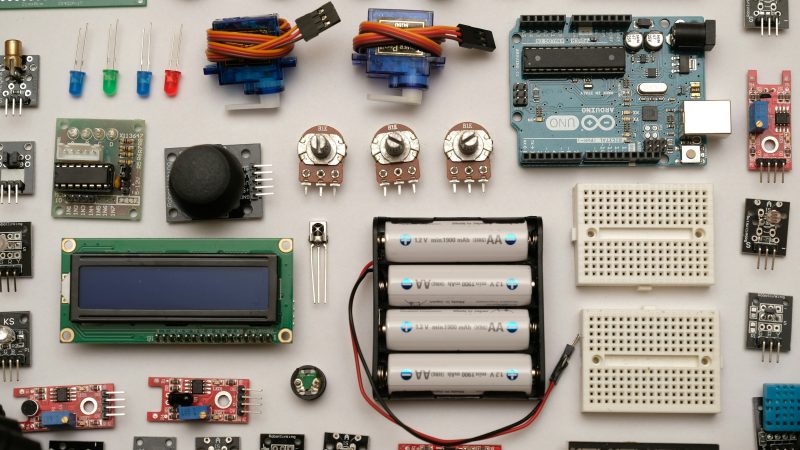

L’Internet des objets (IoT) est un secteur en pleine expansion, avec une adoption croissante dans de nombreux domaines. Des usines de production (industrie 4.0) jusqu’aux habitations (domotique), en passant par ce que nous portons (smartphone ou montre connectée), les objets…