De plus en plus de nos clients nous sollicitent sur la gestion de la sécurité de leurs fournisseurs. Et pour cause, les fournisseurs constituent un chemin d’attaque de plus en plus privilégié par les attaquants. Selon une étude menée par Soha Systems, 60% des incidents de sécurité proviennent directement ou indirectement d’un fournisseur. Les exemples les plus parlants sont notamment le logiciel de comptabilité M.E.Doc identifié comme le patient zéro de NotPetya ainsi que les attaques Cloud Hopper visant à compromettre des fournisseurs de services cloud afin d’attaquer un client final.

Paradoxalement à cela, seulement 35 % des organisations considèrent comme efficace leur processus de gestion de la sécurité des fournisseurs (selon une étude menée par l’institut Ponemon).

Alors, comment définir une stratégie efficace de gestion de la sécurité de vos fournisseurs ? Quels sont les facteurs clés de succès ?

Adopter une stratégie de gestion des fournisseurs par les risques

Qu’il s’agisse de partenaires métier, de sous-traitants ou de prestataires de services informatiques, nombre de vos fournisseurs gèrent ou ont accès à vos actifs. Ils constituent une source de risques pour votre organisation et il est donc clé de vous assurer qu’ils s’engagent à respecter un niveau de sécurité conforme à vos exigences.

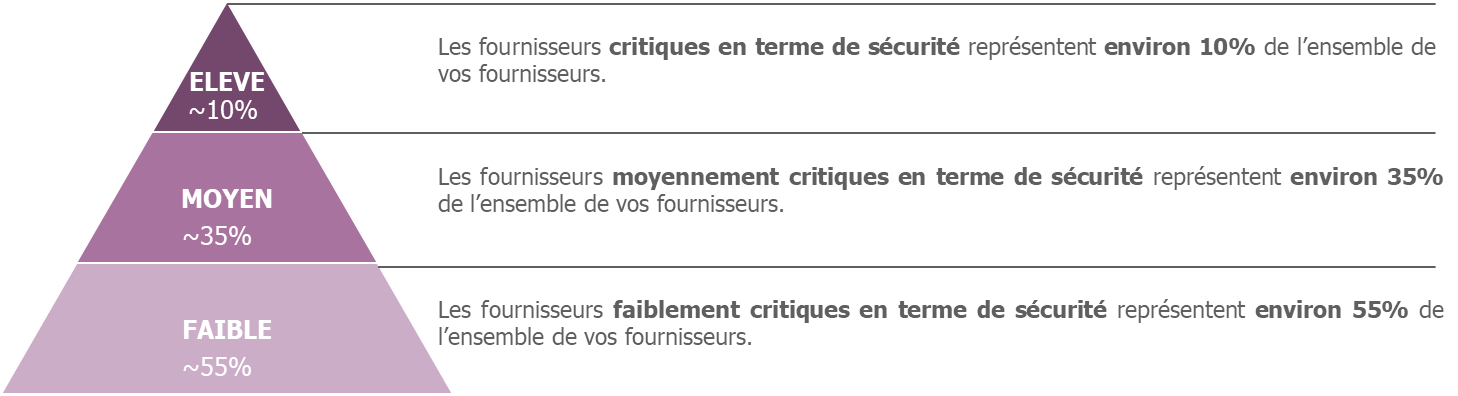

Selon le périmètre métier sur lequel vos fournisseurs interviennent et le type de service qu’ils fournissent, le niveau de risque pour votre organisation est plus ou moins élevé. Notre recommandation est donc de classifier vos fournisseurs afin d’adapter la manière de gérer la sécurité selon le niveau de risque qu’ils portent.

Vos fournisseurs pouvant se compter en milliers, cette classification vous permettra également de prioriser et de garder une charge de travail acceptable pour vos équipes.

Pour ce faire, notre premier conseil est de cartographier vos fournisseurs. Nous remarquons sur le terrain que peu d’organisations possèdent une cartographie exhaustive et que sa réalisation constitue un projet fastidieux qui nécessite l’intervention de nombreux acteurs (achats, département juridique, métier…). Ainsi, nous vous conseillons de commencer par définir un processus pour capter vos nouveaux fournisseurs ainsi que de recenser en priorité vos fournisseurs intervenant sur des activités métiers identifiées comme critiques dans vos BIA (Business Impact Assessment). Ensuite, vous pourrez élargir progressivement aux autres fournisseurs.

À partir de cette cartographie, vous pourrez évaluer la criticité sécurité de vos fournisseurs et les classifier selon une échelle à plusieurs niveaux. Pour cela, nous vous suggérons de notamment prendre en compte les critères suivants :

- La criticité métier du projet ou de l’actif sur lequel le fournisseur intervient ;

- Le degré d’interconnexion du fournisseur à votre SI ;

- L’accès du fournisseur à des données sensibles ou confidentielles ;

- L’exposition du service fourni sur Internet.

Cependant, nous constatons auprès de nos clients qu’il n’est pas toujours évident d’appliquer ces critères par manque d’informations sur certains fournisseurs. Ainsi, nous vous suggérons de faire valider « à dire d’expert » votre classification par vos équipes sécurité, vos responsables informatiques et votre métier.

Exemple de classification sécurité des fournisseurs, selon une échelle à 3 niveaux

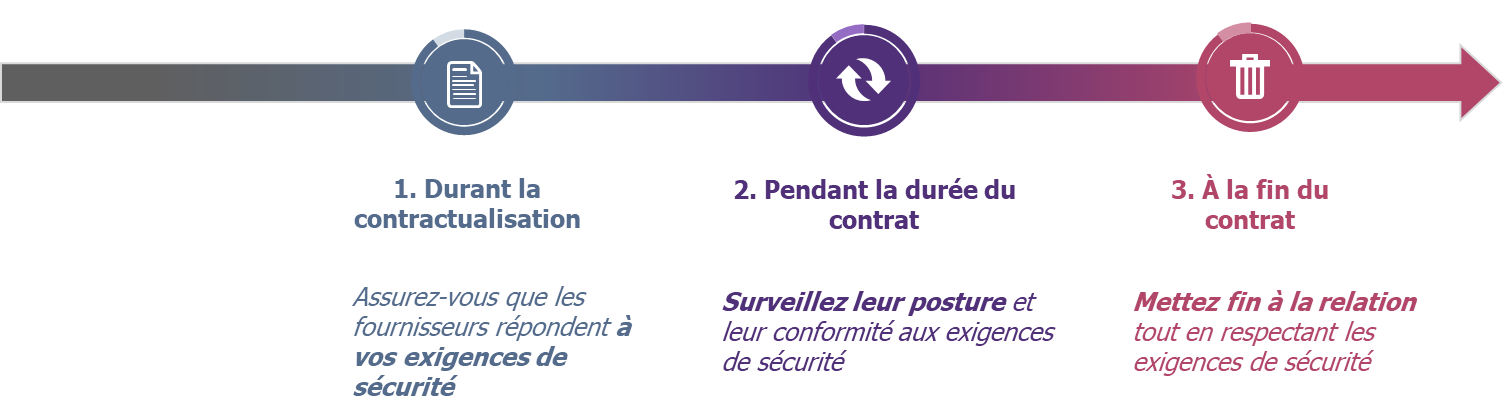

Intégrer la sécurité tout au long du cycle de vie

Nous constatons sur le terrain que la plupart des organisations évaluent leurs fournisseurs avant de contractualiser et intègrent des clauses de sécurité dans les contrats. Toutefois, la sécurité des fournisseurs n’est pas toujours prise en compte par la suite.

Nous recommandons d’intégrer la sécurité tout au long du cycle de vie des fournisseurs en les responsabilisant et en adoptant une position de contrôle.

Cycle de vie de la gestion des fournisseurs

Durant la contractualisation

Durant la contractualisation, l’objectif est de s’assurer que le fournisseur choisi par votre métier réponde à vos exigences de sécurité. Pour ce faire, nous vous conseillons d’intégrer la sécurité lors de chaque étape du choix d’un fournisseur :

- Inclure la sécurité dans vos appels d’offres, c’est-à-dire expliciter vos exigences de sécurité et vos modalités d’évaluation ;

- Évaluer le niveau de maturité sécurité des fournisseurs dans le cadre de l’analyse des réponses à l’appel d’offres ;

- Fournir une recommandation de sécurité à votre métier en fonction de la sensibilité du projet et du risque porté par le fournisseur ;

- Inclure dans le contrat avec le fournisseur choisi des clauses de sécurité adaptées à sa criticité et au service fourni.

Pendant la durée du contrat

Afin de s’assurer que vos fournisseurs garantissent un niveau de sécurité conforme à l’état de l’art et respectent vos exigences de sécurité pendant toute la durée du service fourni, nous suggérons de :

- Intégrer vos fournisseurs dans vos méthodologies d’analyse de risques lorsqu’ils interviennent sur un projet. Ceci est d’ailleurs mis en place dans la méthodologie EBIOS RISK MANAGER qui permet de recenser l’ensemble des parties prenantes intervenant sur un projet puis d’établir un plan d’actions de mise sous contrôle de l’écosystème. Un suivi de l’implémentation de ces mesures doit être mené auprès du fournisseur ;

- Mettre en place des revues de sécurité à des fréquences adaptées aux risques et donc au niveau de classification du fournisseur. Ainsi, les fournisseurs les plus critiques pourront être revus a minima annuellement tandis que les moins critiques le seront uniquement lors du renouvellement du contrat ;

- Définir au sein de votre organisation un processus dédié à la gestion des incidents de sécurité impliquant un fournisseur et disposer de fiches réflexes sur les incidents avec des tiers ;

- Auditer le fournisseur en cas de besoin (par exemple à la suite d’un incident de sécurité majeur ou de l’identification d’un risque critique).

À la fin du contrat

Un renouvellement de contrat constitue une occasion pour réaliser une nouvelle évaluation de la posture sécurité du fournisseur et éventuellement mettre à jour les exigences contractuelles.

En cas d’arrêt du contrat, vous pourrez activer vos clauses de réversibilité et il est important de vous assurer que la sécurité est bien prise en compte dans le décommissionnement du service fourni.

Industrialiser l’évaluation des fournisseurs grâce à des solutions du marché

Nous constatons sur le terrain que beaucoup d’organisations évaluent et contrôlent la sécurité de leurs fournisseurs à l’aide de questionnaires propriétaires, non automatisés et qui nécessitent de nombreuses ressources externes. De plus, les fournisseurs de taille importante peuvent refuser de remplir ces questionnaires tandis que les plus petits ne répondent pas toujours correctement.

Par ailleurs, nous remarquons également que très peu d’organisations ont pour le moment adopté une approche d’évaluation massive.

Afin de rationaliser l’approche, nous vous suggérons donc d’abandonner ces solutions d’évaluations historiques pour adopter des solutions adaptées au niveau de criticité des fournisseurs et pouvoir passer à l’échelle.

Pour les fournisseurs les plus critiques

Nous conseillons d’opter pour une démarche d’évaluation co-constructive avec vos fournisseurs les plus critiques, tout en adoptant une position de contrôle. Ceci se traduit par les actions suivantes tout au long du cycle de vie :

- Evaluer vos fournisseurs les plus critiques sur la base de leurs certifications cybersécurité et de leurs rapports de conformité sur le périmètre du service fourni ;

- Etablir un Plan d’Assurance Sécurité contractuel afin de définir la gouvernance sécurité de la prestation ;

- Organiser des revues de sécurité (a minima annuelles) pour contrôler le niveau de sécurité de vos fournisseurs sur la base des indicateurs définis dans le Plan d’Assurance Sécurité (maintien des certifications, incidents de sécurité, audits, roadmap sécurité…). Ces comités sont également l’occasion d’instaurer une relation de confiance avec vos fournisseurs, par exemple en discutant des actualités et évènements de sécurité ainsi que des conférences que vous pourriez faire en commun.

Pour les fournisseurs présentant une criticité moyenne à faible

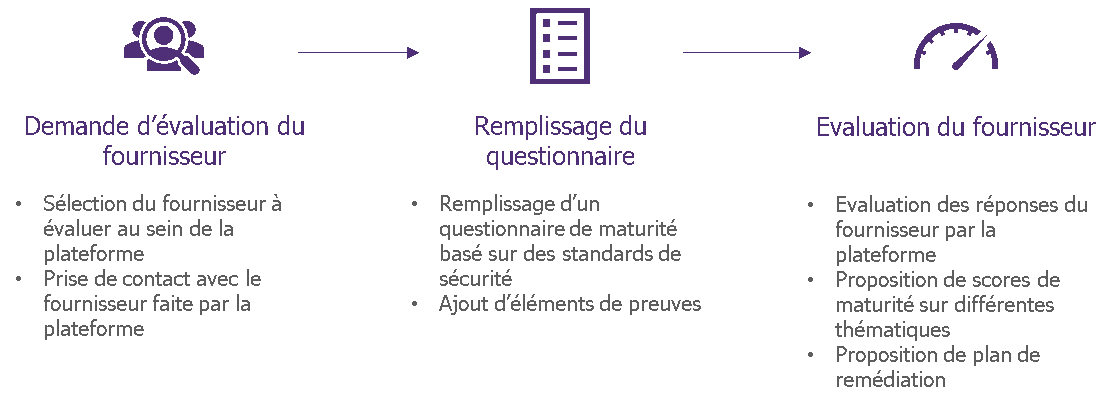

Afin d’adopter une approche massive dans l’évaluation et la revue de la sécurité de vos fournisseurs non critiques, des solutions du marché peuvent être utilisées.

En effet, des éditeurs et des startups (tels que CyberVadis, CyberGRX, Risk Ledger) sont positionnés sur l’industrialisation des évaluations de sécurité des fournisseurs. Ceci fera l’objet de l’un de nos prochains articles.

Leurs solutions sont basées sur des questionnaires de maturité dont les résultats sont partagés entre l’ensemble de leurs clients. Plus concrètement, ces plateformes fonctionnent de la manière suivante :

Fonctionnement des solutions d’évaluation de la maturité d’un fournisseur

Bien que ces solutions soient pour le moment peu personnalisables selon des exigences spécifiques à votre organisation, elles vous permettront notamment de :

- Obtenir des évaluations de sécurité adaptées à des fournisseurs non critiques ;

- Réduire la charge de vos équipes sécurité ;

- Partager les évaluations fournisseurs avec d’autres clients et donc pouvoir disposer très rapidement d’évaluations déjà réalisées ;

- Adopter une approche gagnant-gagnant avec vos fournisseurs qui partageront un unique questionnaire pour l’ensemble de leurs clients et se verront proposer des plans d’actions afin de remédier aux écarts constatés ;

- Vulgariser la sécurité des fournisseurs auprès de votre métier ou de vos équipes achat grâce à des scores didactiques sur différentes thématiques.

S’assurer de l’efficacité de votre processus de gestion de la sécurité des fournisseurs

Des interlocuteurs métiers aux chefs de projets informatiques et en passant par les équipes achats et juridiques, la gestion de la sécurité des fournisseurs implique un nombre important d’acteurs de votre organisation. Elle ne peut être un succès que si votre processus est connu et appliqué par tous. Ainsi, il est clé de former et sensibiliser l’ensemble des parties prenantes.

Afin de s’assurer de la bonne mise en application de votre processus, il est important de définir et mettre en place des contrôles couvrant l’ensemble des étapes du cycle de vie de gestion des fournisseurs. Dans un premier temps, nous vous recommandons de définir des cibles réalistes en vous concentrant sur vos fournisseurs les plus critiques. Au fil du temps, ces cibles pourront évoluer pour prendre en compte vos fournisseurs présentant des niveaux de criticité plus faibles.

Vos contrôles peuvent notamment porter sur la classification de vos fournisseurs, leur évaluation ainsi que leur revue à une fréquence adaptée pendant la durée du contrat.

Inscrire la sécurité des fournisseurs dans une démarche « Know Your Supplier »

A la manière de la démarche KYC (Know Your Customer) dans le B2C, nous suggérons d’inscrire la sécurité des fournisseurs dans un esprit KYS (Know Your Supplier) où l’objectif est de prendre en compte l’ensemble des risques fournisseurs de manière consolidée.

Les évaluations de sécurité et notamment les plateformes d’évaluation de maturité pourront être intégrées au sein des outils de gestion des fournisseurs (source to contract), au même titre que notamment les évaluations financières, RSE, impact environnemental, anti-corruption et anti-blanchiment d’argent. Ceci permettra de faciliter l’intégration de la sécurité dans vos processus de sourcing et de revues des fournisseurs.

Rendez-vous au prochain épisode pour un article sur les solutions du marché permettant d’automatiser l’évaluation de la sécurité de vos fournisseurs.