Les récentes avancées en matière d’intelligence artificielle (IA) promettent une révolution dans tous les aspects de notre vie, tant professionnelle que personnelle. Cette transformation touche chaque métier au sein de nos entreprises, suscitant des interrogations sur l’impact de l’IA dans des domaines bien établis tels que la gestion des identités et des accès (IAM).

Bien que les avis soient partagés entre les enthousiastes, les craintifs et les sceptiques de l’IA, les plus optimistes avancent que l’intelligence artificielle peut améliorer nos processus de travail et faciliter des actions parfois répétitives en se posant comme un facilitateur à la réalisation de nos tâches.

Mais ces avancées sont-elles applicables en matière d’IAM ? Peut-on déléguer partiellement ou entièrement la gestion de nos identités et de nos accès lorsque la protection des données des utilisateurs est devenue une préoccupation majeure ?

IA et IAM : un nouveau défi pour les entreprises

Une question fondamentale apparaît lorsqu’il s’agit de réfléchir à la relation entre IA et IAM : dans la mesure où les systèmes IAM existent pour instaurer une confiance numérique, que ce soit envers nos collaborateurs, clients ou partenaires, est-il possible de garantir que des solutions basées sur l’IA assureront ce même niveau de confiance ?

Malgré les interrogations possibles, nous estimons qu’il est impératif d’envisager les possibilités offertes par l’IA. Les équipes IAM doivent s’ouvrir à ces nouveaux enjeux et adopter une approche de « Test & Learn » sur la base de cas d’usage concrets. La collaboration avec les éditeurs IAM, les intégrateurs ou les équipes internes Data ou IA est nécessaire afin d’explorer toutes les possibilités.

En outre, nous sommes convaincus que l’environnement actuel offre un terrain propice à l’adoption de cette approche :

- Les directions et les métiers de l’entreprise cherchent à comprendre l’impact potentiel de l’IA sur différents aspects de l’entreprise et les équipes IAM doivent être en mesure de fournir des réponses.

- Le développement des offres Cloud pour la gestion des identités et des accès, ainsi que la convergence renforcée des solutions d’Access Management (AM) et d’Identity Governance and Administration (IGA), créent un environnement favorable au développement de l’IA. Les algorithmes d’entraînement peuvent accéder à davantage de données, facilitant ainsi la production de valeur.

- Le paysage des menaces évolue toujours plus vite – avec l’IA notamment – et les équipes IAM sont confrontées à toujours plus de besoins en termes de conformité, sécurité, expérience utilisateur ou encore efficacité opérationnelle.

Il semble donc naturel de se demander si l’IA peut contribuer à résoudre ces défis en s’intéressant à des cas d’usage concrets. Dans cet article, nous allons regarder de plus près les possibilités offertes par l’IA, les leviers clés susceptibles d’être impactés par son utilisation et comment elle pourrait (ou non) changer nos modes de fonctionnement autour de l’IAM.

La contribution de l’IA aux 3 enjeux essentiels de l’IAM

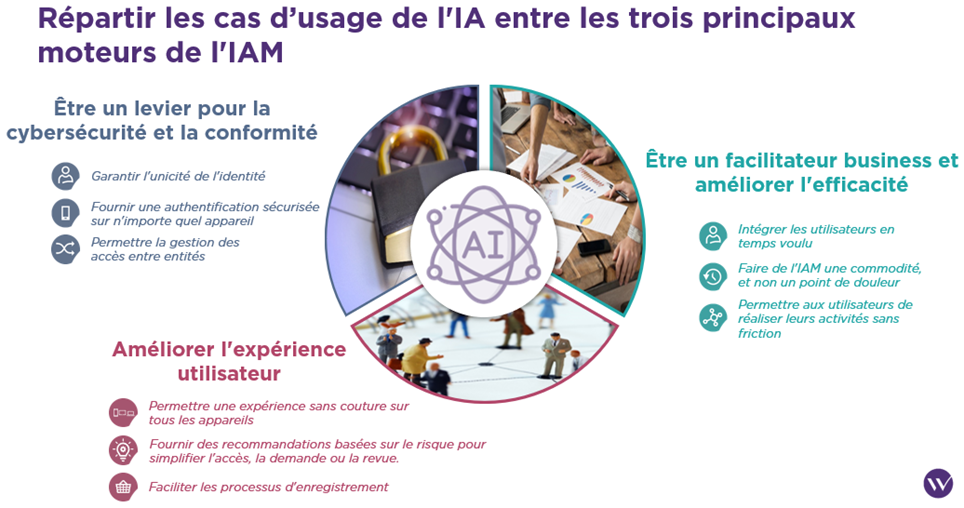

L’analyse de différents cas d’usage prenant en compte l’IA pour l’IAM a été pensée autour des 3 moteurs de l’IAM :

- La cybersécurité et la conformité

- L’expérience utilisateur

- L’efficacité opérationnelle et business

Les cas d’usage présentés ci-dessous sont le fruit de la réflexion d’une quarantaine de consultants et professionnels de l’IAM amenés à s’interroger sur la contribution que peut avoir l’IA pour l’IAM au travers de différents ateliers.

Être un levier pour la cybersécurité et la conformité

Cas d’usage 1 : Vérification continue

Actuellement de nombreux mécanismes permettent de contrôler le comportement d’un utilisateur via différents critères (localisation, appareil utilisé, etc.). L’ajout de l’intelligence artificielle dans un processus de vérification en continu permettrait de maximiser le potentiel de surveillance pendant et après l’authentification de l’utilisateur en agrégeant une multitude d’informations au sujet de l’utilisateur (analyse comportementale des frappes clavier ou cliques souris, horaire habituel de connexion, comportement suspect au sein de l’application, etc.) et d’apporter une remédiation automatique adaptée (demande de réauthentification, arrêt de session, alerte aux équipes sécurité, etc.).

A l’heure actuelle, certains éditeurs proposent ou prévoient de proposer des fonctionnalités sur la vérification continue. Le but étant d’utiliser l’IA pour évaluer en continu les risques et appliquer des politiques de sécurité à la connexion, mais aussi durant la session d’un utilisateur actif. Ces fonctionnalités réduisent le risque d’accès non autorisés et les menaces dites « post-authentification », comme le détournement de session, le piratage de compte ou encore la fraude lors de l’authentification.

Cas d’usage 2 : Aide à la décision

La prise de décision peut poser des défis tant pour un manager que pour l’utilisateur lui-même, notamment lorsqu’il s’agit d’assigner ou de demander des droits.

Les managers, par exemple, peuvent ne pas toujours avoir une connaissance approfondie des droits spécifiques à accorder à un membre de leur équipe, et il peut être nécessaire de solliciter de l’aide pour déterminer la meilleure approche lors de l’attribution de ces droits.

De plus, la revue des droits est un processus généralement peu apprécié par les différents métiers, d’autant plus lorsqu’elle est faite de manière manuelle. Les managers peuvent parfois opter pour une validation des droits de leur équipe « par défaut » par manque de temps ou de connaissance.

C’est là que l’intelligence artificielle peut intervenir en offrant une assistance rapide et efficace aux responsables concernés. Elle peut ainsi fournir des recommandations pour un utilisateur en tenant compte de divers facteurs tels que le nombre de personnes de son équipe ayant des droits similaires, les droits récemment attribués aux collaborateurs travaillant avec lui ou encore les droits requis pour son activité. Cette assistance dans l’attribution des droits et des accès ainsi que dans leur revue constitue une orientation précieuse pour les responsables. Elle permet de renforcer la légitimité des droits d’accès des utilisateurs ainsi que la sécurité.

Notons que l’aide à la décision basée sur l’IA fait partie des cas d’usage les plus mis en avant par les éditeurs en ce moment.

Améliorer l’expérience utilisateur

Cas d’usage 3 : Documentation des droits accès

Il est essentiel pour les utilisateurs d’avoir une compréhension exhaustive et détaillée de leurs autorisations et de leurs accès. Cela leur permet non seulement de connaître leurs droits d’accès, mais aussi d’identifier les éventuels manques au sein de leurs activités. Une simple liste de droits peut parfois être peu explicite pour la plupart des utilisateurs. Cependant, l’utilisation de l’intelligence artificielle générative pourrait permettre la création rapide d’un schéma « intelligent », offrant une visualisation claire des droits accessibles à l’utilisateur, avec une distinction visuelle selon certains critères tels que :

- Le niveau de droits (consultation, modification, administration, etc.)

- Le domaine d’application (gestion des achats, validation des paiements, etc.)

- La criticité du droit

- La durée de validité des droits

- Les conditions d’octroi des droits (cycle d’approbation)

- L’historique des droits utilisés

Ainsi, l’IA pourrait grandement faciliter la compréhension des droits par les utilisateurs en offrant une vision claire, structurée et contextualisée de leurs autorisations.

Cas d’usage 4 : Autorisation dynamique

Se retrouver bloquer par manque de droits pour accéder à un document, une application ou un groupe SharePoint n’est pas une situation anodine et peut fortement nuire à l’expérience utilisateur, d’autant plus lorsque les délais de traitement sont importants. Cependant, lorsque les ressources accédées ne sont pas critiques, l’intelligence artificielle a un vrai rôle à jouer afin d’automatiser l’accès de manière efficace. Par exemple, basé sur le fait que des personnes de la même équipe ou travaillant sur le même projet aient certains accès, l’IA pourrait temporairement accorder l’accès à un utilisateur pour éviter tout blocage. En parallèle, des suggestions pourraient être proposées à l’utilisateur afin d’effectuer la demande et avoir un accès prolongé.

Par ailleurs, cette approche dynamique de l’autorisation peut présenter des avantages en termes d’économie de licences. Si l’attribution d’un droit dans une application nécessite l’utilisation d’une licence, une attribution temporaire (« juste à temps ») permet à l’utilisateur de n’utiliser la licence que pendant la durée nécessaire à ses tâches, avant de la réattribuer à un autre utilisateur. Au-delà de l’amélioration de l’expérience utilisateur, cette approche peut également générer des économies budgétaires significatives.

Être un facilitateur business et améliorer l’efficacité

Cas d’usage 5 : Automatisation des droits d’arrivée

Les processus Joiner-Mover-Leaver (JML) revêtent une importance cruciale au sein des processus IAM des entreprises. Ils visent entre autres à contrôler et à faciliter les changements de statut d’un utilisateur conformément à un ensemble de règles définies. Cela inclut notamment l’activation ou la désactivation des accès et l’attribution du niveau de droits approprié en suivant le principe du moindre privilège, par exemple, en supprimant les droits obsolètes à la suite d’une mobilité interne.

L’utilisateur ne doit donc pas être « bloqué » (par manque ou absence de droits) lors de son arrivée ou lors d’une mobilité, car cela impacterait fortement ses activités.

L’intelligence artificielle pourrait jouer un rôle majeur dans ces processus JML en analysant le passé des utilisateurs occupant un même poste/service, ayant déjà reçu un ensemble de droits à leur arrivée. Ces analyses pourraient générer des suggestions de droits et d’accès à attribuer à un nouvel arrivant dans le même service. De plus, l’intelligence artificielle pourrait proposer des améliorations pour les processus de mobilité en suggérant un ensemble de droits correspondant aux rôles attribués dans le nouveau service, voire même faciliter l’évolution des rôles métiers en proposant des modifications de leurs compositions.

Cas d’usage 6 : Support IAM

Les chatbots interactifs gagnent une place croissante au sein des entreprises en assistant les utilisateurs dans divers processus tels que la création d’incidents ou la recherche de documents.

Toutefois, grâce à l’intelligence artificielle, ces chatbots pourraient également apporter un soutien précieux aux équipes de cybersécurité et de support en accélérant la récupération d’informations. Par exemple, les équipes de cybersécurité pourraient demander au chatbot de fournir toutes les autorisations sensibles d’un utilisateur, tandis que les équipes de support pourraient demander pourquoi un utilisateur est en attente d’habilitation pour une application.

Le temps considérable actuellement consacré par ces équipes à rechercher les informations pertinentes, à récupérer les bons tickets d’incident et à examiner l’historique des utilisateurs pourrait ainsi être significativement réduit. Ces chatbots seraient en mesure d’interroger les solutions IAM, les outils de gestion des incidents et d’autres outils de l’entreprise pour récupérer les données nécessaires. Cela permettrait ainsi aux équipes de se concentrer sur des tâches à plus forte valeur ajoutée et de résoudre les incidents de manière plus efficace.

***

Loin d’être exhaustifs, ces quelques exemples illustrent la diversité des domaines d’application de l’IA au sein de l’IAM. D’autres cas d’usage pourraient également tirer partie de l’IA, tels que :

- La détection de droits d’accès incompatibles (Segregation of Duties) : Suggérer des droits incompatibles suivant les activités de l’entreprise, identifier de manière proactive les conflits dans les autorisations des utilisateurs et proposer des remédiations.

- L’optimisation de la qualité des données : Améliorer la qualité des données en effectuant des rapprochements automatiques d’un grand nombre de données, en corrigeant les doublons ou les données orphelines, en signalant les divergences ou les volumes anormaux, en nettoyant automatiquement les données et en les corrigeant.

- La vérification de la conformité du système IAM : Évaluer la configuration du système IAM par rapport aux normes, aux meilleures pratiques, aux recommandations des fournisseurs et aux observations externes, et proposer des suggestions pour renforcer la sécurité.

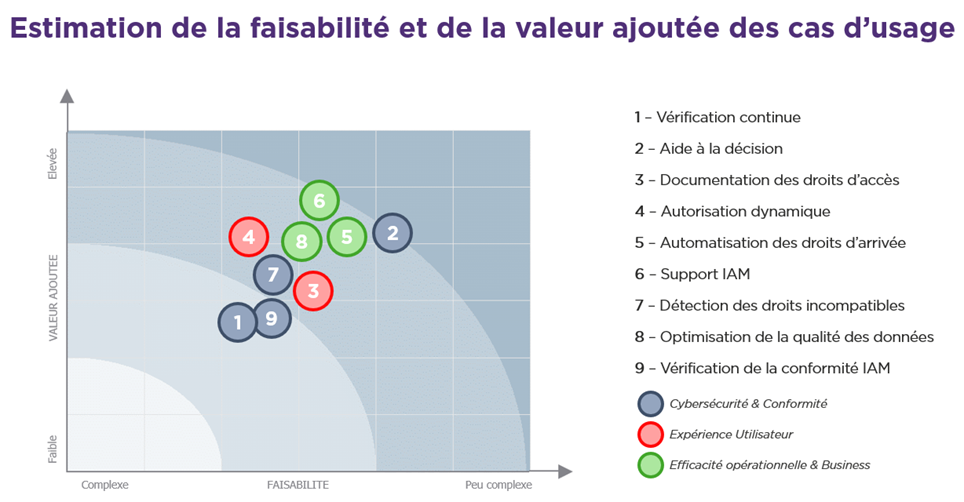

Il est important de noter que la facilité de mise en œuvre et l’intérêt pour l’ensemble des cas d’usage mentionnés varient selon les secteurs d’activité des entreprises. Par exemple, dans le secteur industriel, l’accent peut être mis sur l’efficacité des processus et la sécurité, au détriment parfois de l’expérience utilisateur, en raison de processus complexes et historiques reposant sur des technologies plus anciennes.

Pour autant, dans le cadre des ateliers organisés autour des sujets IA et IAM, voici ce qu’il ressort en termes d’estimation de la faisabilité et de la valeur ajoutée sur les 9 cas d’usage présentés précedemment :

Que peut-on espérer à l’avenir ?

L’IA permet et va permettre de plus en plus de répondre aux 3 piliers de l’IAM (sécurité & conformité, expérience utilisateur et efficacité opérationnelle). Certains cas d’usage sont déjà proposés par des éditeurs et vont continuer d’évoluer, d’autres sont sur leur feuille de route, et d’autres encore se limitent à des contraintes techniques et restent pour l’instant au stade d’ambitions prometteuses.

Cependant, ne s’intéresser qu’aux promesses serait se mettre des œillères, il est impératif de reconnaitre et d’anticiper d’ores et déjà les risques induits par l’utilisation de l’IA dans l’IAM : notamment la possibilité de tromper les mesures d’authentification, le développement d’attaques innovantes basées sur l’identité (phishing de haute qualité, voix modifiée, etc.) et la capacité à exploiter les données et les vulnérabilités au sein des systèmes et des politiques IAM. On peut également craindre une prise de décision biaisée dans l’octroi des accès ou encore la gestion des accès d’une IA qui doit être interconnectée de toute part. Ces risques sont également complétés par les risques inhérents à l’IA : corruption des données en sortie, vol d’informations en comprenant les limites/faiblesses du modèle IA, possibilité de tromper la capacité de reconnaissance de l’IA… Ces risques ont été abordés de manière plus approfondie dans un autre article que nous vous conseillons : Sécuriser l’IA : Les nouveaux Enjeux de Cybersécurité.

En raison des risques associés, du manque de réglementation, du rôle fondamental de l’IAM et d’une forte dépendance au contexte de chaque entreprise, la tendance actuelle en matière d’IA dans l’IAM penche davantage vers la suggestion et l’aide à la décision plutôt que vers une prise de décision autonome, mais pour combien de temps ? L’émergence rapide de l’IA et son intégration de plus en plus fréquente dans notre paysage amènent à se demander combien de temps nous avons avant de devoir faire confiance à l’IA pour avoir le bon niveau de réactivité, de détection et de résolution… pour faire face à l’IA.