Dans un précédent article, nous avons pu découvrir comment le « Security Twin » pouvait améliorer la sécurité et la confiance des objets connectés. Dans ce nouvel article nous allons maintenant voir comment les « Security Twins » pourraient améliorer la sécurité des accès physiques à un bâtiment à travers d’un PoC réalisé par Wavestone en collaboration avec la start-up Jitsuin en utilisant leur outil « Jitsuin Archivist ».

A quoi ressemble l’outil « Jitsuin Archivist » ?

La start-up Jitsuin a développé un outil appelé « Jitsuin Archivist » qui repose sur la technologie de registres distribués (DLT : Distributed Ledger Technology). Le but de cet outil est de savoir : « Who did what to a Thing and When » qui lorsque traduit en français donne : « Qui a fait quoi à un Objet et quand ».

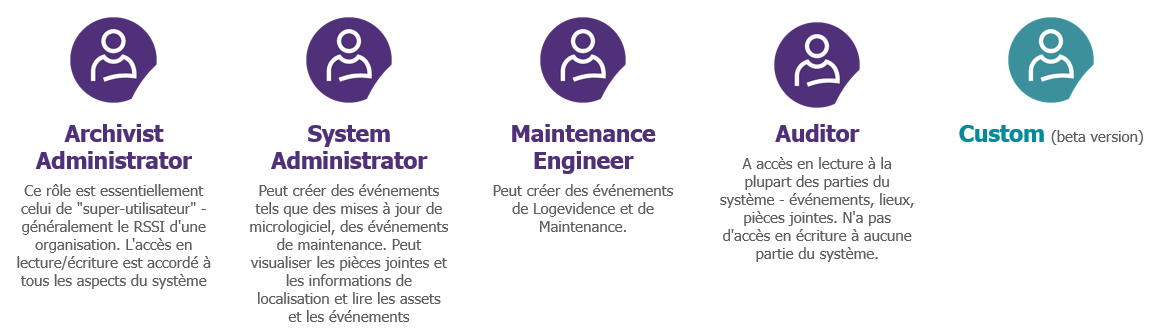

Pour le moment, 5 types d’utilisateurs peuvent interagir avec l’outil : Archivist Administrator, System Administrator, Maintenance Operator, Auditor, Custom (actuellement en version bêta).

Figure 1 – Les 5 rôles au sein de Jitsuin Archivist

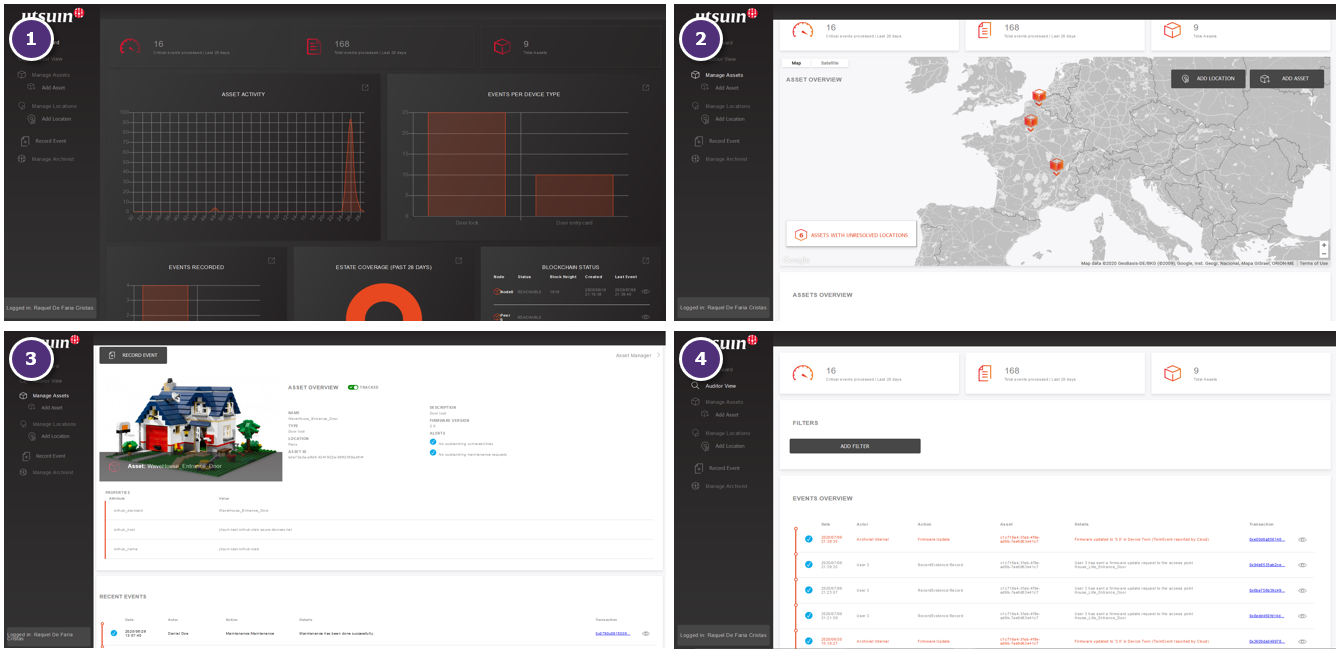

Sur cet outil l’utilisateur a accès aux « Security Twins » de ses objets connectés. En effet, après s’être connecté, l’utilisateur accède à un dashboard au travers duquel il a une vue globale de l’ensemble des objets connectés reliés à l’outil. Il peut y voir des statistiques pertinentes en lien avec son déploiement IoT comme par exemple le nombre d’incidents critiques, l’activité des objets connectés etc.

L’utilisateur peut également accéder à la page « Manage Assets » où il va retrouver une carte avec la localisation de l’ensemble des objets connectés reliés à l’outil et une liste de ces derniers (où il pourra également voir plus en détails les évènements en lien avec un objet connecté en particulier).

Figure 2 – Les différentes vues de l’outil « Jitsuin Archivist » : 1. Dashboard avec une vue globale, 2. L’ensemble des objets et leur localisation, 3. La vue détaillée d’un objet, 4. L’ensemble des actions de l’objet utile lors d’audits de sécurité

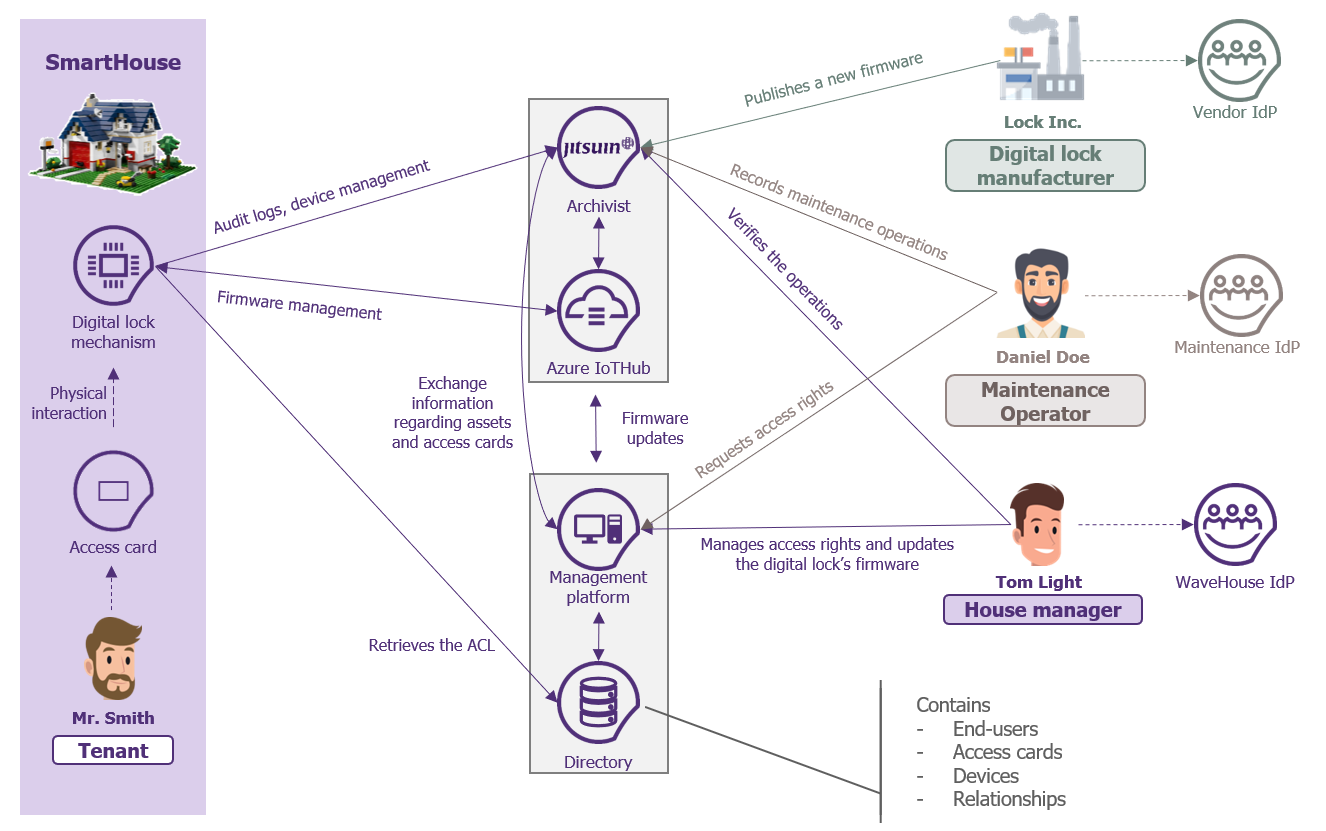

Le PoC : Une maison disposant d’une serrure connectée

Wavestone s’est donc appuyé sur l’outil de la startup Jitsuin pour d’une part répondre à la problématique de gestion des identités et des accès dans les bâtiments à l’ère de la transformation digitale et d’autre part illustrer l’utilité des « Security Twins ».

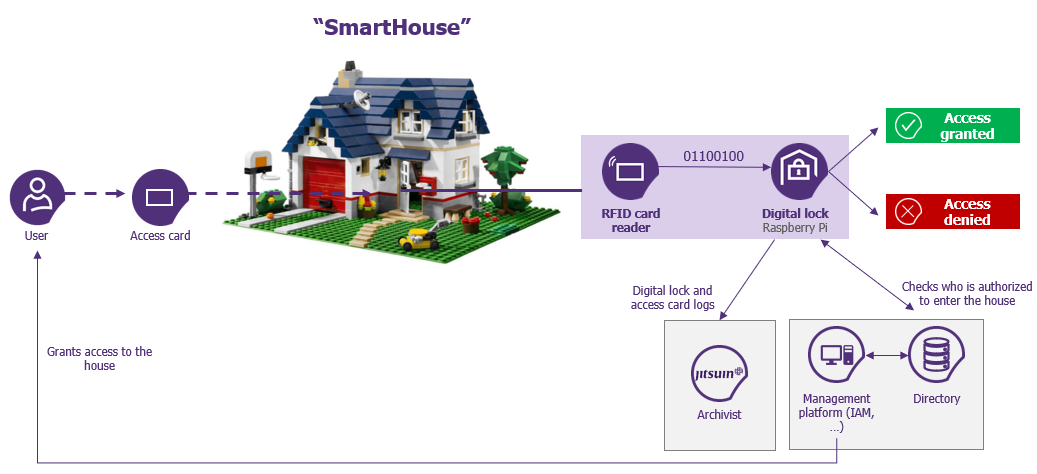

Pour ce faire, Wavestone a utilisé la maison en lego appelée « Smart House».

Figure 3 – La Smarthouse

Equipée d’un lecteur de cartes RFID, d’un microcontrôleur Raspberry Pi et d’un servomoteur, la porte d’entrée de la « SmartHouse » ne s’ouvre qu’aux utilisateurs qui possèdent un badge avec les bons accès. Toutes les actions en lien avec l’ouverture, fermeture, attribution de droit d’entrée, etc. sont enregistrées sur l’outil « Jitsuin Archivist » (c.f. figure 4).

Figure 4 – Schéma fonctionnel de la SmartHouse

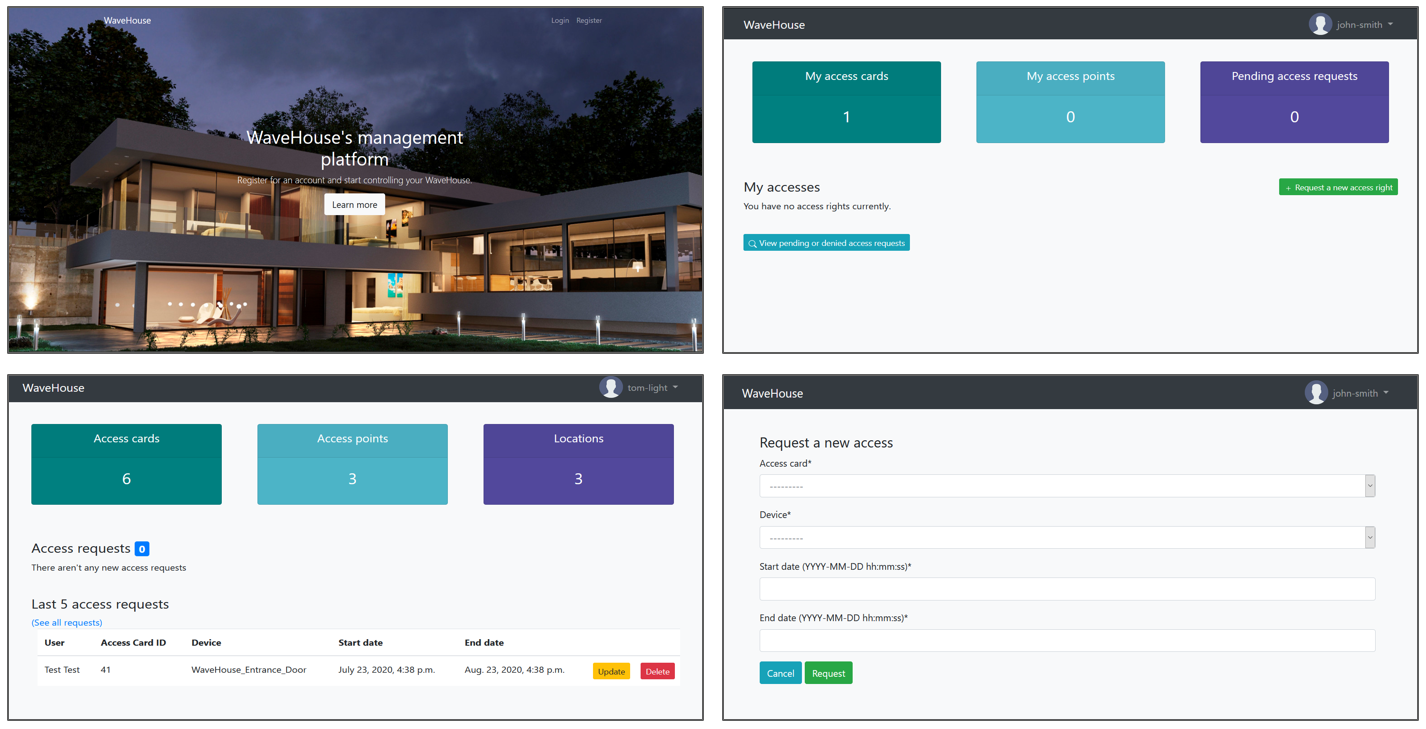

Afin de faciliter l’interaction avec la serrure connectée de la SmartHouse, une plateforme permettant de simuler les différentes opérations faites par des acteurs du cycle de vie d’un objet connecté a été créée en utilisant le framework web Django ainsi que Bootstrap. Cette plateforme permet entre autres de :

- Envoyer de patchs de sécurité à la serrure connectée (en utilisant Azure IoTHub)

- Attribuer des droits d’accès à la SmartHouse

- Visualiser l’historique des demandes de droits d’accès effectuées et celles en attente de validation, etc.

Voici à quoi ressemble la plateforme :

Figure 5 – La plateforme de gestion de la SmartHouse

L’utilisation de Jitsuin Archivist dans ce PoC est très intéressante d’un point de vue des audits de sécurité des objets connectés. En effet, comme l’outil Jitsuin Archivist repose sur la technologie de registres distribués (DLT), ce système peut être considéré comme « secure by design » puisqu’un(e) auditeur/auditrice a une garantie technique sur la non-compromission des données (à condition que l’envoi de ces données soit sécurisé).

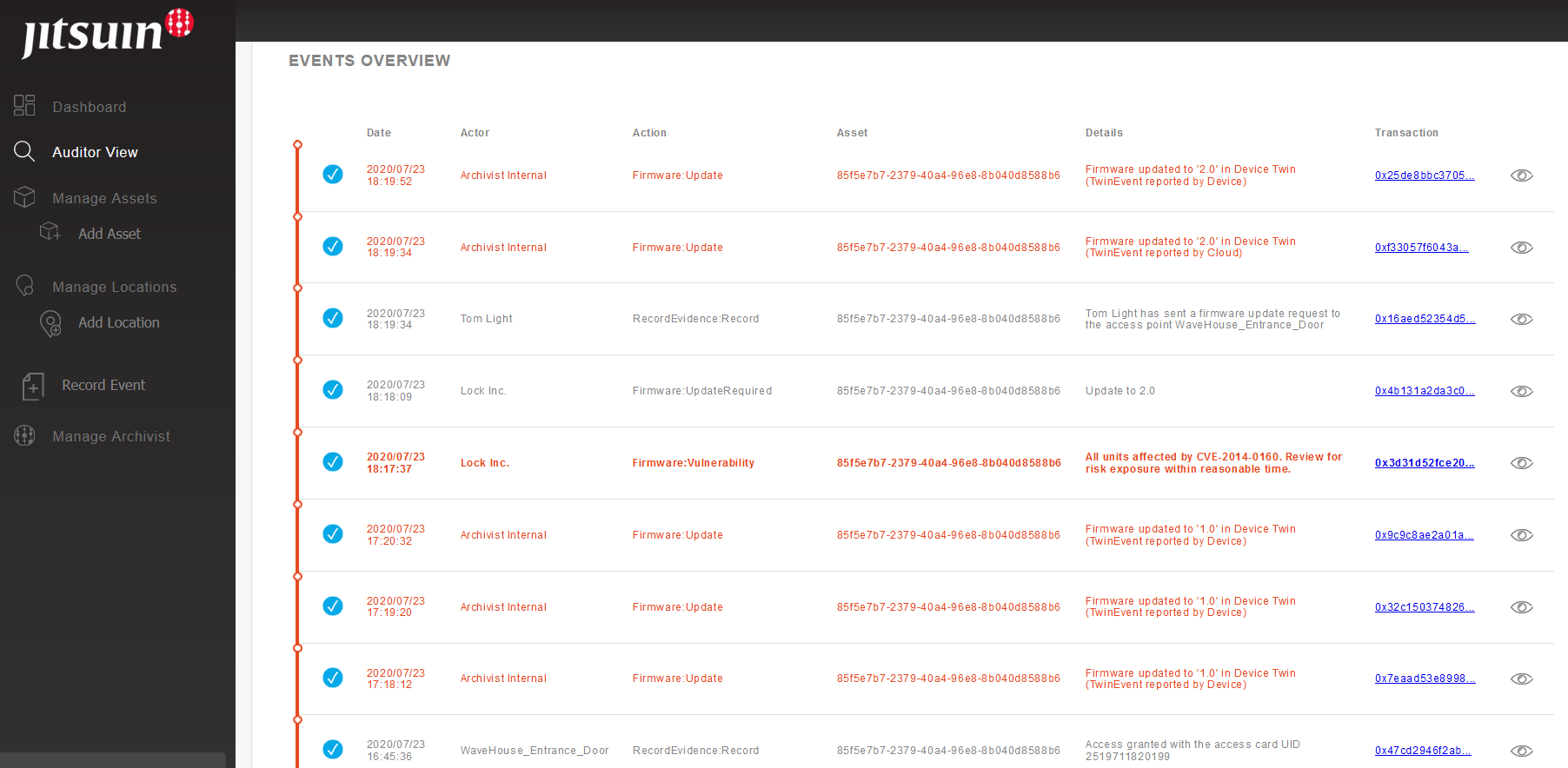

Voici la « Auditor View » sur Jitsuin Archivist où il est possible de voir toutes les informations des objets connectés et savoir qui a fait quelle action :

Figure 6 – La « Auditor View » de Jitsuin Archivist

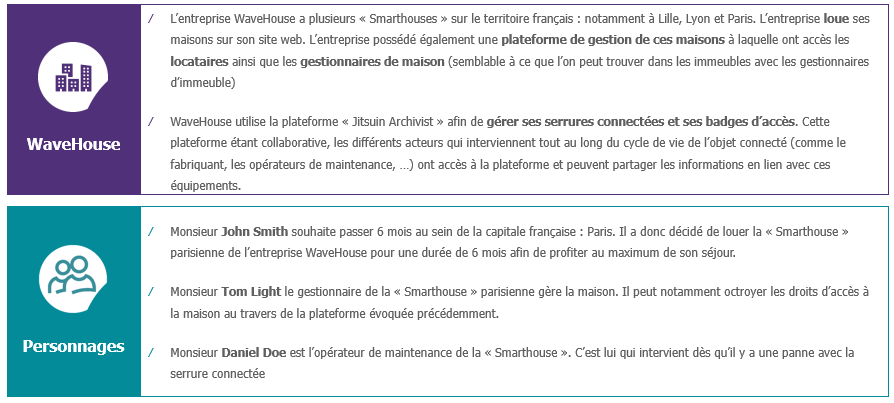

Le scénario du PoC : WaveHouse loue des SmartHouses sur le terriroire français …

Voici donc l’architecture générale du PoC :

Figure 7 – L’architecture générale du PoC

Comme vous pouvez le remarquer la serrure connectée (représentée par le lecteur de carte RFID, le microcontrôleur Raspberry Pi et le servomoteur) interagit également avec Azure IoTHub afin de faciliter la gestion des mises à jour de son micrologiciel.

Les principaux cas d’usage étudiées par Wavestone et Jitsuin

Les principaux cas d’usage étudiés par Wavestone et Jitsuin sont explicités dans la vidéo ci-dessous :

Conclusion

Les équipes de Wavestone et Jitsuin ont pu démontrer avec les différents cas d’usage illustrés ci-dessus dans la vidéo comment améliorer la sécurité des objets connectés :

- Tout d’abord, tous les acteurs du cycle de vie de la serrure connectée de la « SmartHouse » avaient accès au « Security Twin » de la serrure connecté. En effet chacun d’entre eux avait accès à un registre décentralisé et immuable fourni par l’outil Jitsuin Archivist avec toutes les informations en lien avec la sécurité de la serrure connectée

- Ensuite, comme évoqué précédemment, cette architecture est « secure by design » puisque comme Jitsuin Archivist repose sur la technologie de registres distribués (DLT), on a une garantie technique sur la non-compromission des données

- Le « Security Twin » de la serrure connectée permettait d’assurer la sécurité physique puisqu’il a été alimenté par les informations de gestion des droits permettant ainsi à l’ensemble des acteurs de savoir qui avait accès à la « SmartHouse ».