À propos de l’étude : Cette étude est basée sur des données publiques disponibles jusqu’au troisième trimestre 2023 et vise à décrire les différentes initiatives actives de Divulgation des Vulnérabilités au sein des 100 plus grandes banques et des pays de l’UE.

Bug Bounty ? Un programme de Bug Bounty est une initiative de crowdsourcing dans laquelle des pirates informatiques éthiques sont récompensés par des entreprises pour avoir trouvé et signalé des vulnérabilités.

Dans le paysage en constante évolution de la cybersécurité, les secteurs bancaire et public ont de plus en plus adhéré à diverses initiatives de Divulgation des Vulnérabilités. En se penchant sur le rapport 2021 de Wavestone, il est essentiel de comprendre les trois approches clés qui ont façonné la recherche précédente :

- Canaux de Signalement des Vulnérabilités (CSVs) : Il s’agit de la première étape d’un programme de bug bounty, d’une page web fournissant des instructions de base aux pirates informatiques et d’un canal de signalement.

- Politiques de Divulgation des Vulnérabilités (PDVs) : Ces politiques décrivent la manière dont une organisation reçoit les vulnérabilités divulguées par des parties externes et y répond. L’existence d’un PDV implique la présence d’un CSV dans son cadre.

- Programmes de Bug Bounty (PBBs) : Forme avancée des PDVs, et parallèlement à la politique, les PBBs offrent des récompenses financières pour le signalement des failles de sécurité, incitant ainsi à la découverte et à la divulgation des problèmes de sécurité. Il peut être accessible à tout le monde (public) ou à un petit nombre de pirates informatiques (privé).

Ces initiatives ne se limitent pas à des procédures, elles apportent des avantages significatifs. Elles permettent de détecter plus rapidement les vulnérabilités, favorisent une culture de la transparence et de l’amélioration continue, et tirent parti de l’expertise de la communauté mondiale de la cybersécurité pour renforcer les mesures de sécurité. En encourageant le piratage informatique éthique, les organisations peuvent garder une longueur d’avance sur les menaces potentielles et protéger plus efficacement leurs données et leurs systèmes.

Présentation de la Recherche

Cette étude, qui s’appuie sur des données allant jusqu’au troisième trimestre 2023, examine l’adoption et l’impact de ces mesures de cybersécurité dans les secteurs bancaire et public. La méthodologie de recherche implique une analyse approfondie des tendances actuelles, des paysages réglementaires et de l’efficacité des PBBs dans le renforcement de la sécurité numérique.

Aperçu du secteur bancaire

Le secteur bancaire, qui constitue l’épine dorsale du système financier mondial, a fait preuve d’une transformation remarquable dans son approche de la cybersécurité. L’analyse des 100 premières banques mondiales entre 2020 et 2023 révèle des évolutions significatives dans l’adoption de mesures de cybersécurité. Voici quelques éléments clés :

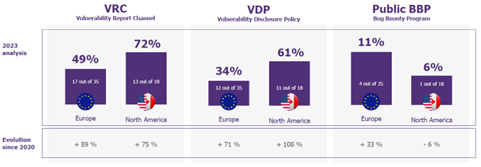

- Augmentation des CSVs et PDVs: En 2023, 34% des 100 plus grandes banques mondiales avaient au moins un CSV actif et 26% avaient mis en place un PDV.

- Tendances géographiques

-

- Dominance en Europe et en Amérique du Nord : Les banques situées aux Etats-Unis et dans les pays Européens ont affiché un taux d’adoption plus élevés des CSVs et PDVs. En approfondissant l’analyse par continent, la Figure 1 montre que l’Amérique du Nord, avec 72% de banques mettant en œuvre des CSVs contre 49% en Europe, reste en tête pour l’adoption d’initiatives de cybersécurité.

-

- L’Asie et l’Amérique du Sud : Bien qu’elles gèrent 46% des actifs de 43 banques mondiales, seulement une a implémenté un PDV, ce qui indique un rythme d’adoption plus lent pour ces programmes.

- Stagnation du nombre de PBBs publics : Les données ont mis en lumière une stagnation du nombre de PBBs publics, avec seulement 5% des banques opérant un PBB public en 2023. Cela suggère une approche prudente concernant l’invitation publique à divulguer les vulnérabilités.

- Pays remarquables : Les Pays-Bas se distinguent avec un taux d’adoption de 100% des programmes de divulgation des vulnérabilités parmi leurs principales banques. Cela témoigne d’un engagement national fort en faveur de la cybersécurité.

- Utilisation des plateformes : La plupart des banques ont préféré développer des programmes de divulgation des vulnérabilités internes, quelques-unes ayant opté pour des plateformes externes telles que BugCrowd, Snack et HackerOne.

Luxembourg : Etude de cas

L’étude de cas du secteur bancaire luxembourgeois, qui porte sur 5 banques de détail et 17 banques privées, donne un aperçu des pratiques actuelles en matière de cybersécurité :

- Un taux d’adoption globalement faible : Seule une minorité des 22 banques a adopté des programmes structurés de cybersécurité. Plus précisément, seules 7 banques sur 22 ont mis en place des CSVs, dont seulement 5 banques qui ont adopté des PDVs et seulement 1 banque qui a mis en œuvre un PBB public.

- Intérêt des pirates informatiques externes : Certaines banques ont reçu des rapports externes par l’intermédiaire d’Opensugsountv.org, démontrant l’intérêt des pirates informatiques à montrer les vulnérabilités, malgré l’absence d’un programme actif formel.

- Tendance générale : Le secteur montre qu’il est nécessaire d’adopter de manière plus cohérente des stratégies structurées en matière de cybersécurité, surtout si l’on considère les enjeux élevés de la banque privée.

Analyse et réglementation du secteur public

L’approche du secteur public en matière de cybersécurité, en particulier au sein de l’UE27, présente un paysage complexe et évolutif. Les principaux aspects de cette analyse sont les suivants :

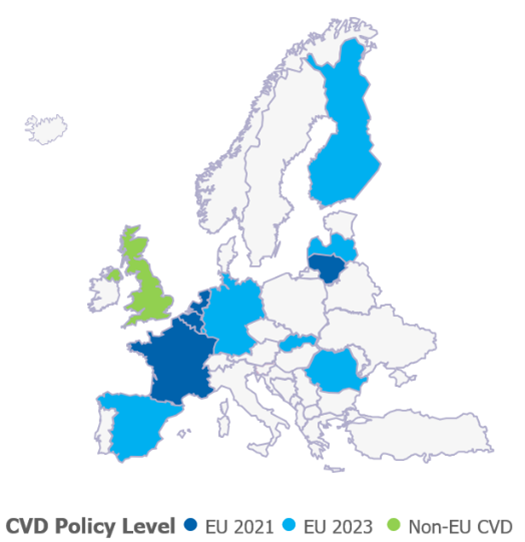

- Croissance de la divulgation coordonnée des vulnérabilités (DCV) : Par rapport à l’étude 2021 de l’ENISA, il y a eu une augmentation significative de l’adoption de politiques actives de divulgation des vulnérabilités. Le nombre d’États membres de l’UE27 ayant adopté une telle politique est passé de 4 à 11, ce qui témoigne de l’importance croissante accordée aux stratégies structurées en matière de cybersécurité.

- La position proactive du Royaume-Uni : Bien qu’il ne fasse pas partie de l’UE27, le Royaume-Uni a déployé des efforts remarquables pour mettre en œuvre des mesures de prévention actives. Cela souligne l’engagement du Royaume-Uni à maintenir des normes de cybersécurité solides.

Conclusion et perspectives

À mesure que le monde numérique progresse, l’importance des programmes de divulgation des vulnérabilités devient de plus en plus évidente. Ils ne représentent pas seulement une tendance, mais un changement fondamental dans la manière dont les organisations abordent la cybersécurité :

- L’essor de la divulgation des vulnérabilités : Domaine dynamique et en pleine expansion, ces programmes deviennent essentiels dans les secteurs bancaire et public.

- L’élan réglementaire européen : Avec la directive NIS2 de l’UE et les législations à venir comme la loi sur la cyberrésilience (CRA), il y a une forte pression pour les politiques nationales de DCV et les PDVs/PBBs des organisations.

Chez Wavestone, nous comprenons l’importance de prendre de l’avance dans ce scénario en évolution. Nous sommes là pour vous aider à naviguer efficacement dans ces changements. N’hésitez pas à nous contacter pour obtenir des conseils d’experts, afin de renforcer votre position en matière de cybersécurité.